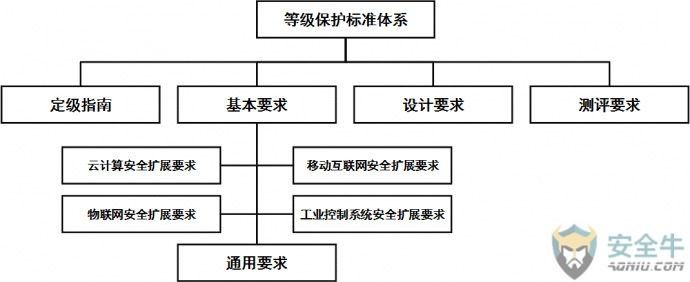

等保2.0系列标准即将发布,相比等保1.0(GB/T 22239-2008)最大的变化在于补充提出了四项安全扩展要求,分别是:云计算安全扩展要求、移动互联网安全扩展要求、物联网安全扩展要求和工业控制系统安全扩展要求。

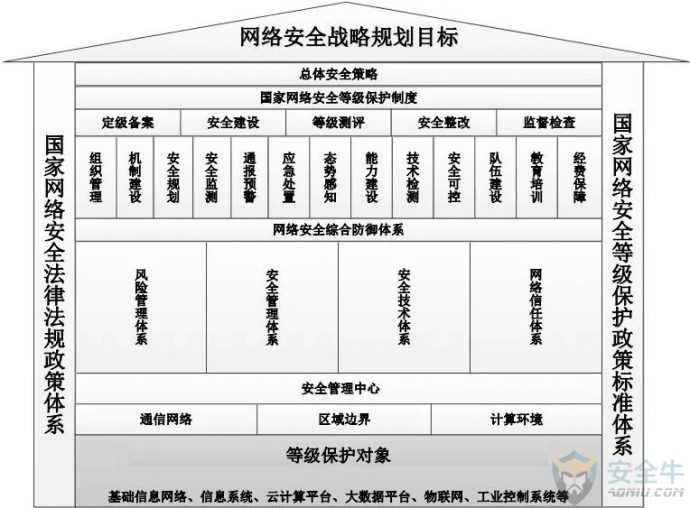

为了更好的开展等保整改工作,公安部测评中心建议应依据国家网络安全等级保护政策和标准,开展组织管理、机制建设、安全规划、通报预警、应急处置、态势感知、能力建设、监督检查、技术检测、队伍建设、教育培训和经费保障等工作。网络安全法的颁布,直接将等级保护从基本制度上升到了法律法规层面,从应该做变为必须做不得不做,网络安全法中对网络活动和行为有明确规定,从此网络安全法和等级保护密不可分互为补充。《网络安全法》第三章第二十一条采取监测、记录网络运行状态、网络安全事件的技术措施,并按照规定留存相关的网络日志不少于六个月;第五十四条组织有关部门、机构和专业人员,对网络安全风险信息进行分析评估,预测事件发生的可能性、影响范围和危害程度;第五十二条负责关键信息基础设施安全保护工作的部门,应当建立健全本行业、本领域的网络安全监测预警和信息通报制度,并按照规定报送网络安全监测预警信息。第三十八条 关键信息基础设施的运营者应当自行或者委托网络安全服务机构对其网络的安全性和可能存在的风险每年至少进行一次检测评估,并将检测评估情况和改进措施报送相关负责关键信息基础设施安全保护工作的部门。这些条款分别对IT运营者提出更高的要求,需建立一套全面的可持续运营、感知未知威胁、应对攻击风险、日志可视化分析、威胁情报响应等的综合管理方式来保障网络安全运行必不可少的几个重要因素。

一、以关键基础设施为载体,全面进行安全防护

安全技术能力建设无论在等级保护1.0时代还是即将到来的等级保护2.0时代,都占据了等保基本要求的半壁江山,在等级保护管理制度方面也有相当一部分是关于安全技术能力建设方面的要求,可以说安全技术建设占据了等保测评主导思想,同时也是企事业单位面对网络安全威胁的第一道防御线。

《网络安全法》建立了关键信息基础设施安全保护制度。通过从国家、行业、运营者三个层面,分别规定了国家职能部门(如网信办、网监、公安部等)、行业主管部门(如银保监会、卫生局、教委等)及运营企业等各相关方在关键信息基础设施安全保护方面中的责任与义务。关键基础设施所包含的信息系统是需要根据信息系统受到破坏后对国家、社会、法人、公民的利益造成的严重程度进行等保定级。

等级保护2.0在对关键基础设施进行安全测评上增加了4个大类,在所有5个类别中物理和环境安全是建设基石,网络和通信安全是传输通道,设备和计算安全是能力保障,每一个安全层面都相互关联、互相影响、互相传导、层级递进最终决定了数据的可用性、保密性、完整性。

二、以数据资产为核心保护对象

在21世纪信息化时代发展过程中,我们经历了无数次网络攻击事件的发生,这些攻击手段各式各样。但只有以窃取和损坏数据为目的攻击给企业带来了难以承受的后果,在这些攻击背后有的造成了企业的阵痛,有的直接造成了企业倒闭破产。在当前大数据时代中,数据可以被用来加工、提炼、汇总、分类结合企业自身情况可以挖掘出新的价值,指导企业战略发展方向,优化企业内部流程,开拓新的市场机会的重要资源。通过这些安全攻防事件背后带来的深思,我们逐渐认识到:

- 数据是等级保护安全建设的核心内容。

- 物理环境、网络通信、设备计算、应用的安全是数据前四道防线。

- 管理制度和体系是规范执行的手段。

- 安全管理平台是运维人员的防御盾牌。

- 人是网络防护中的领导者。

围绕数据、人、平台、管理制度是未来网络安全主动防御体系的发展方向。在网络安全攻击事件发生后,如不能有效的对攻击的来龙去脉进行有效的分析,无疑是像大海捞针一样痛苦的分析每个安全设备的日志。因此,全面有效的对各种软硬件设备和业务系统进行日志统一收集、统一分类、统一过滤,形成人机都能读懂的日志,便能对入侵者行为进行分析,找出关联关系,大幅度提高日志解读能力。在应对攻击威胁时,我们要从攻击者的思维视角出发,以攻击链7个步骤为场景进行安全分析,将各类安全数据进行关联分析,快速感知全网安全趋势和高风险点,将各种威胁事件行为、系统脆弱性进行可视化展示。同时运维人员应从资产管理角度出发,将资产漏洞风险贯穿整个资产生命周期当中,结合外部漏洞威胁情报,有效应对0day漏洞,从而建立快速响应机制,及时有效完成漏洞修补工作。所以我们说安全综合管理平台应具备以下几个方面的功能:

IT运维中心、数据采集中心、态势感知中心、情报预警中心、风险管理中心、安全分析中心。

三、 以云端威胁情报和本地安全管理平台相结合的方式

无论是等保2.0还是网络安全法中明确表示应建立网络安全预警机制,经过实际案例表明安全综合管理平台是其最佳实践方式,这与传统的SOC平台或NGSOC(下一代SOC)平台有本质的区别,更突出的是提供包括顶层设计、平台建设、子系统建设全套解决方案实施能力。

安全管理平台以大数据框架为基础,结合威胁情报系统,通过攻防场景模型的大数据分析及可视化展示等手段,协助客户建立和完善安全态势全面监控、安全威胁实时预警、安全漏洞及时预防、安全事故紧急响应的能力。通过完整健全的体系架构,高效地结合攻击场景的阶段性分析,协助安全专家快速发现和分析安全问题,并能通过实际的运维手段实现安全闭环管理。

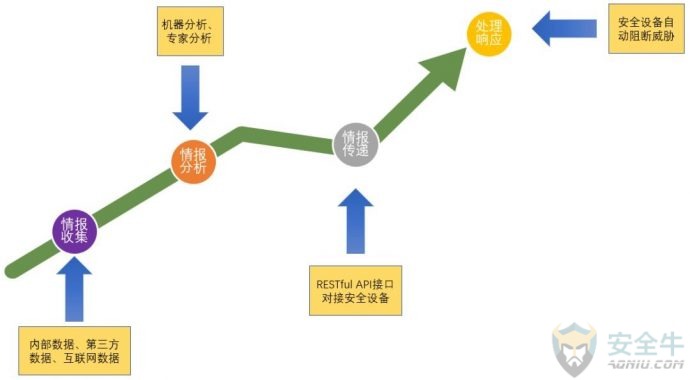

所以通过准确可靠的、经过分析处理并得到验证的安全威胁信息为决策者提供制定计划、采取行动的依据。这通常由云端的威胁情报中心进行输出传递给本地的安全管理平台进行处理。这种本地联合云端一体化的处理方式一般包括四个过程:

- 情报收集:收集来自各种渠道的数据,用以获得的保护系统核心资产的安全线索的总和。

- 情报分析:收集到各种来源的情报后,需要采用大数据分类技术,通过机器学习对海量数据进行分类整理。

- 情报传递:安全管理平台可通过API接口与威胁情报对接,自动获取云端的威胁情报数据。

- 处理响应:安全产品共享情报信息,进行安全风险预警,并联动处理安全威胁。