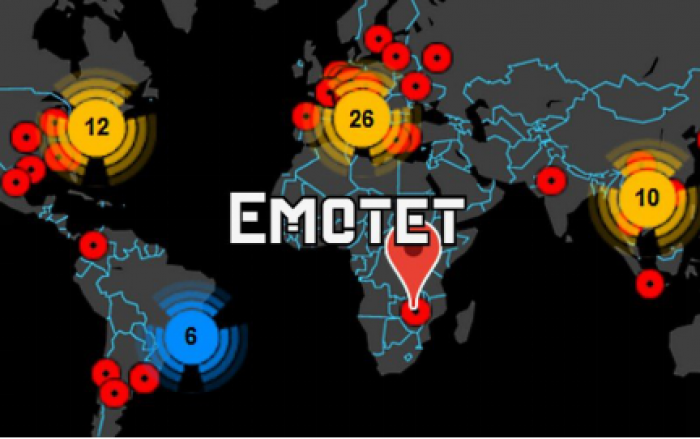

Emotet 被认为是目前最普遍、最具破坏性和修复成本最高的恶意软件 (1)。 它主要通过包含恶意连结或受感染文件的网络钓鱼电子邮件进行传播。 一旦受害者下载文件或点击连接,附加的恶意软件就会自动下载到他们的设备上,然后在企业的网络中不断地复制、扩散。

尽管由于国际执法和司法当局(1)的推动,它于2021年1月被大规模删除,但Emotet继续蓬勃发展,并以更复杂的技巧传播恶意软件。其中一种策略利用Windows快捷方式檔(.LNK)包含PowerShell命令,用于在受害者的设备上下载Emotet有效payload,我们对此进行了分析。恶意软件作者进行了此调整,以规避 Microsoft 启动的 VBA 保护。

2022年4月,一项新的Emotet活动滥用压缩方式的LNK档被发现。在这篇文章中,我们分析了这个媒介,并演示如何使用OPSWAT MetaDefender来防止这些类型的恶意软件。

Emotet 传播链

Emotet 殭尸网络运营商通过垃圾邮件开始攻击,该垃圾邮件包含受密码保护的恶意 zip 文件,其中包含嵌入的快捷方式连结档 (.LNK)。他们滥用快捷方式档,因为它很难区分。该文件伪装成带有图示的文件文件,默认情况下,扩展名在 Windows 中不显示。

在受害者提取 zip 档并执行 .LNK档,它会在其设备上的临时文件夹中删除有害的Microsoft VBScript(Visual Basic Script)。

这个被删除的 VBScript 执行后会从远程服务器下载 Emotet playload。 一旦此二进制程序文件文件被下载后,它会将文件保存到 Windows 的临时目录并使用 regsvr32.exe 执行它。 一旦被感染,Emotet 会自我复制以传播到网络中的其他计算机上。

如何防止 Emotet 和类似的进阶攻击

全球政府机构和网络安全专家提供了许多建议和指导,以帮助用户识别和防御复杂的 Emotet 活动 (2),例如:

- 不要打开可疑的电子邮件附件或点击电子邮件内文中的可疑连结。

- 确保您的员工经过充分培训,能够识别可疑的电子邮件链接和附件

- 使您的操作系统、应用程序和安全软件保持最新

借助 OPSWAT Email Gateway Security 和 OPSWAT MetaDefender Core,您可以轻松全面地保护您的组织免受 Emotet 以及其他进阶具规避性的威胁。 我们市场领先的 Deep CDR(内容清洗和重建)禁用隐藏在文件中的已知和未知威胁。 根据我们的零信任理念,我们假设进入您网络的所有文件都是恶意的,因此我们会在每个文件到达您的用户之前对其进行扫描、清理和重建。 隐藏在文件中的所有活动内容都将被中和或删除,确保为您的组织提供无威胁的环境。

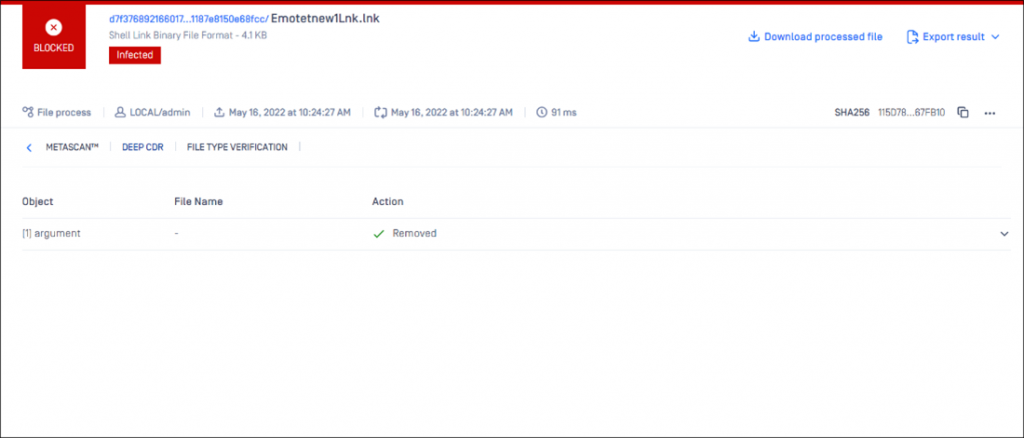

当前的 Emotet 威胁如何被阻止的状况如下:

- OPSWAT Email Gateway Security 隔离受密码保护的附件。

- 要下载附件,收件人需要向隔离系统提供文件密码。

- MetaDefender Core 使用我们称为 Metascan 的多重扫描解决方案扫描文件以查找已知恶意软件。 如下图所示,11/16 引擎成功检测到威胁。

- MetaDefender Core 提取附件,并使用 Deep CDR 引擎递归清理每个嵌套档。下面的结果显示找到并删除了对象。

在清理过程中,Deep CDR 将 .LNK 文件的恶意命令替换为 dummy.txt 以消除威胁。

- Email Gateway Security将带有无威胁附件的电子邮件释放给用户。以下是清理后文件的扫描结果。未检测到威胁。

- 用户现在可以在他们的机器上解压缩附件并生成 LNK 文件,而不必担心任何安全问题。 即使用户打开 LNK 文件,也不会下载到恶意软件,因为 LNK 文件的恶意命令已经被替换。

了解有关 OPSWAT Deep CDR 的更多信息或与我们联系了解最佳网络安全解决方案,以保护您的公司网络和用户免受危险和复杂的网络攻击。

参照

(1) CyberNews. 2022. ‘World’s most dangerous malware’ Emotet disrupted. [online] Available at: <https://cybernews.com/news/worlds-most-dangerous-malware-emotet-disrupted>; [Accessed 9 June 2022].

(2) Ipa.go.jp. 2022. 「Emotet(エモテット)」と呼ばれるウイルスへの感染を狙うメールについて:IPA 独立行政法人 情报处理推进机构. [online] Available at: <https://www.ipa.go.jp/security/announce/20191202.html#L20%3E>; [Accessed 8 June 2022].