近年来,全球各行业除了应对新冠病毒持续的冲击外,还须面对一种持续激增、愈发顽固的“流行病”——勒索病毒攻击。日前,深信服发布了《2021上半年勒索病毒趋势报告》,从4大观察维度和3大攻击演变视角,对我国目前勒索病毒的危害情况进行了梳理分析。报告数据显示,勒索病毒正在加速进化,攻击手法持续迭代,并且对特定的行业、地域具有明显的针对性。

4大观察维度

报告研究团队持续追踪国内上半年各大勒索事件,从“感染行业分布”、“攻击咨询行业分布”、“感染地域分布”和“病毒活跃家族”四大维度观察勒索病毒最新动态,并总结出了相应的规律。

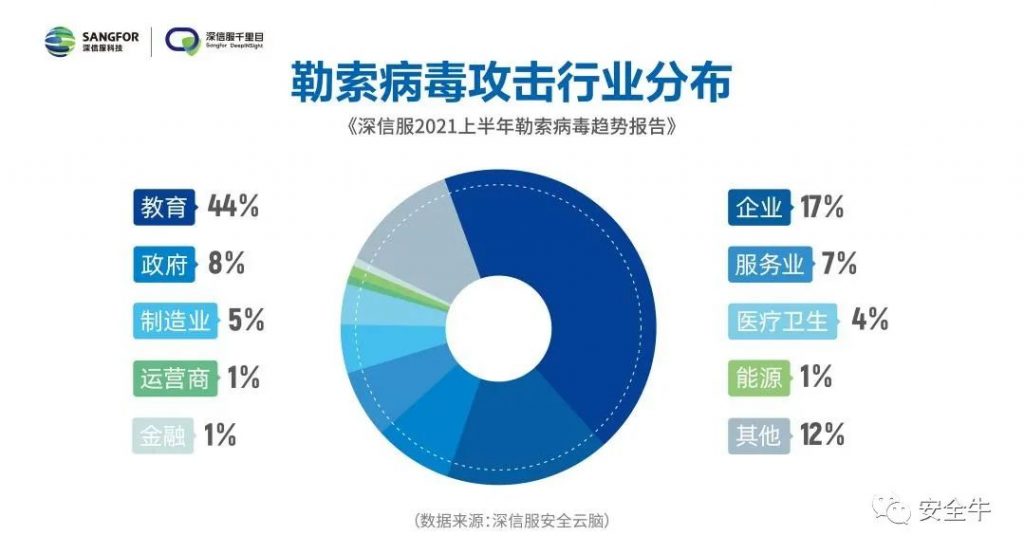

1.勒索病毒感染行业:教育行业占比创历史新高

根据云端感染统计数据,部分校园网由于大量设备疏于安全加固与漏洞修复,受Wannacry感染严重,因此,教育行业受感染比例创历史新高,占据近半壁江山,其影响力和危害性不容忽视。其次,企业、制造业、医疗卫生等行业因数据重要性与经济实力,依旧成为勒索病毒主要攻击目标,受到不同程度影响。

2.勒索攻击咨询行业:能源与地产行业成新靶

报告研究团队统计了上半年接到的攻击事件线下咨询,数据显示,医疗、教育、制造业等行业延续着以往的高频攻击。值得关注的是,能源行业和地产行业受到勒索病毒攻击的频率正逐步升高。

3. 勒索病毒感染地域:沿海发达城市为“易感群体”

从感染地域分布来看,广东、安徽、浙江、江苏等沿海城市,因对外贸易往来较为发达,受勒索病毒感染最为严重。

4. 勒索病毒活跃家族:Wannacry依然让企业“想哭”

报告基于深信服云端数据统计发现,Wannacry仍然依靠“永恒之蓝”漏洞(MS17-010)占据勒索病毒感染量榜首。尽管Wannacry勒索病毒已经无法触发加密,但其感染数据反映了当前仍存在大量主机没有针对常见高危漏洞进行合理加固的现象。

3大攻击演变

报告研究发现,尽管当前勒索病毒活跃家族的格局依然稳定,但在巨大经济利益的驱使下,勒索团伙不断研究病毒的变种及攻击形式,使其不断进行自我进化。

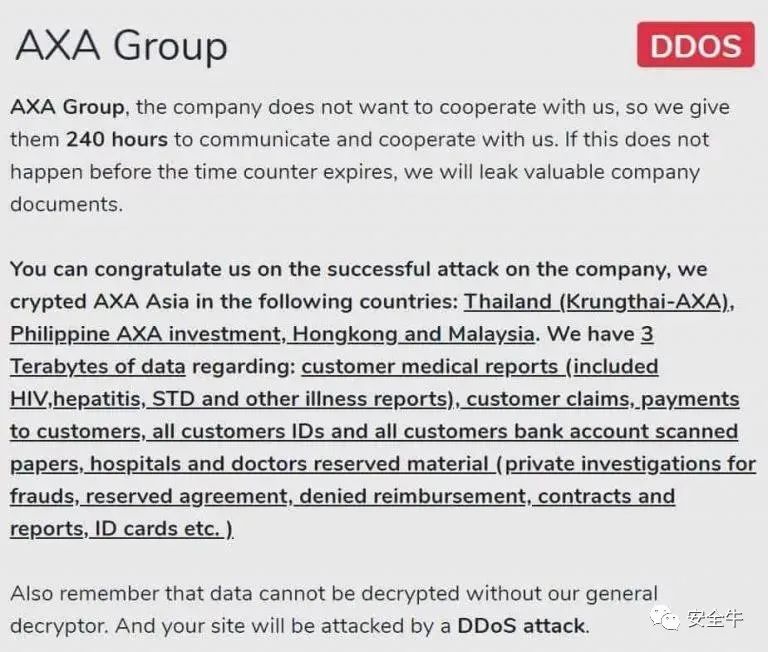

1. 从“加密数据”到 “三重勒索”的改变

先从最初的单一加密勒索演化到“双重勒索”,即在加密前攻击者会先窃取大量受害者敏感数据,威胁受害者如果不缴纳赎金则公开数据。而近期演化出的“三重勒索”模式,则是在双重勒索的基础上增加了DDoS攻击威胁。

Avaddon勒索团伙发布勒索声明,图片来源:Hackread.com

2. 从“散装攻击”到“定向攻击”的转型

早期的勒索病毒攻击靠批量扫描发现薄弱点,目标较为分散,主要分布于中小企业,行业范围没有限制。但近期,勒索攻击与高级持续性威胁相结合,演化出针对高价值目标的定向勒索,例如制造业、金融、医疗等。更有甚者,在攻击前会研究企业的经济状况,根据其支付能力决定赎金多少。

海外厂商报道勒索团伙会根据金融时报决定下个攻击目标

3. 从“单一平台”到“多种平台”的扩展

目前为止,受勒索病毒影响最普遍的仍然是 Windows 系统,但近年来,逐渐出现了针对 Windows 以外的勒索病毒。早在2018年,深信服终端安全团队曾报道过一款名为 Lucky 的跨平台勒索病毒,利用 Tomcat 漏洞针对 Linux 和 Windows 系统进行无差别攻击。

勒索病毒防治:

“4+7+1”全面防护

为了帮助用户更有效应对高级勒索威胁,报告基于深信服近年来为1000+各行业用户提供有效的勒索病毒防护经验,给出全新升级的“4+7+1”勒索病毒防护解决方案,具体包括 4个预防动作、 7个快速响应措施和1套勒索病毒防护解决方案。

●4个预防动作,提升免疫能力

当“病毒”在进化,攻击团伙在努力,这注定是一场没有硝烟的“战争”。正如有些人往往等病重了才去看病,多数企业在被勒索后才“病急乱投医”,但造成的严重损失已无法挽回。科学的“防疫药方”在于事前预防,为企业网络安全“戴紧口罩”。

1.资产管理:管理资产是安全运营工作的基础工作,明确资产对象,形成资产台账,是后续安全运营工作能够顺利开展的关键要素。

2.风险排查及修复:定期排查企业网络中的风险项,包括高危可利用漏洞、高危端口、设备弱口令以及安全设备策略等,及时对风险项进行加固调整,减少暴露面,同时应关注安全设备上攻击事件和勒索事件的实时告警,进行快速响应。

3.有效备份:针对业务类型选择合适的备份,核心数据尽量定期异地备份,若不幸失陷,备份恢复能够将损失最小化。

4.安全意识:人是企业安全防范中最薄弱的环节,很多内部风险的起因往往是由于人的安全意识匮乏导致,因此,内部安全意识培养十分重要。

● 7个快速响应措施,应对病毒攻击

正如新冠病毒爆发初期,当事态发展到难以控制的局面,在有关专家的呼吁下,大部分人才开始觉醒:如果在疫情发展初期足够重视,可以将风险降到可控范围的最低状态。

1.梳理资产,确认灾情:尽快判断影响面,有利于后续工作开展及资源投入,确认感染数量、感染终端业务归属、感染家族等详情。

2.保留现场,断开网络:尽快断网,降低影响面,保留现场,不要轻易重启或破坏(若发现主机还没完成加密的情况,可以即刻断电,交给专业安全人员处理),避免给后续溯源分析、解密恢复带来困难。

3.确认诉求,聚焦重点:受害者企业必须明确核心诉求(数据解密、加固防御、入侵分析、样本分析、企业内网安全状况评估等),应急响应人员必须根据核心诉求,按照紧急程度依次开展工作。

4.样本提取,数据收集:通过人工排查或工具扫描定位感染设备中是否还有勒索病毒文件、黑客工具文件残留,进行采样提取,并对勒索信息文件、加密后缀、系统日志等信息进行即时的保存。

5.判断家族,尝试解密:根据勒索信息文件和加密后缀进行家族搜索,确认是否有解密工具;如果获取到解密工具,需要将原加密数据备份后再进行解密,谨防损坏后永久性丢失数据。

6.溯源取证,封堵源头:通过对主机日志、安全产品日志的详细排查,定位入侵来源,还原攻击过程,尽快对攻击入口进行封堵。

7.加固防御,以绝后患:针对事件暴露的安全风险点进行较为完整的安全加固。

● 1套勒索病毒防护整体解决方案

为了全面帮助用户补齐在勒索预防、监测、处置能力方面的缺失,构建有效预防、持续监测、高效处置的勒索病毒防护体系。报告推荐了深信服全新升级的勒索病毒防护解决方案,以“安全设备+勒索预防与响应服务”为基础,围绕边界投毒+病毒感染+加密勒索+横向传播的完整勒索攻击链。

1.全面排查,有效防御:在勒索发生之前,通过深信服下一代防火墙AF内置的防勒索策略模板拦截网络投毒攻击,并通过深信服终端检测响应平台EDR对终端提供登录保护与病毒查杀,同时,安全服务人员基于大量勒索病毒Checklist协助消除勒索隐患,并进行防御策略调优,降低被勒索的概率。

2.持续监测,全程保护:深信服安全感知平台SIP可基于全流量监测分析,快速发现查杀失败并在内网开始扩散的疫情,同时安全服务专家提供7*24h持续监测服务,发现疫情后主动进行预警。

3.快速响应,高效处置:一旦新型病毒拦截查杀失败,开始在内网爆发,安服人员可在5分钟内快速响应,第一时间联动SIP和EDR隔离病毒源遏制疫情扩散,同时通过网端关联举证分析,进一步定位病毒文件,线上线下协助用户最终完成病毒清除和业务恢复,降低业务损失。

扫描下方二维码,添加微信号,免费获取完整报告