本文作者:徐晓丽

随着移动通信、云计算、大数据以及物联网技术的发展,新一代网络攻击技术也在持续演进,0day、无文件攻击等使今天的网络攻击变得更加隐蔽;不断更新的变种使木马、病毒、蠕虫等恶意文件难以识别和检测;而网络攻击即服务使高级攻击的门槛变得更低。

传统的安全防护能力正在不断减弱,勒索服务、供应链攻击成了当今网络安全威胁的新常态。高级威胁攻击就像一把高悬在头顶的“达摩克利斯之剑 ”,让很多企业在数字化转型中感到不安。

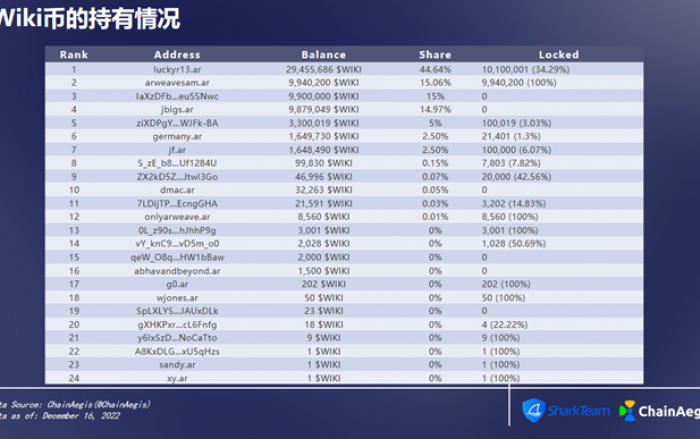

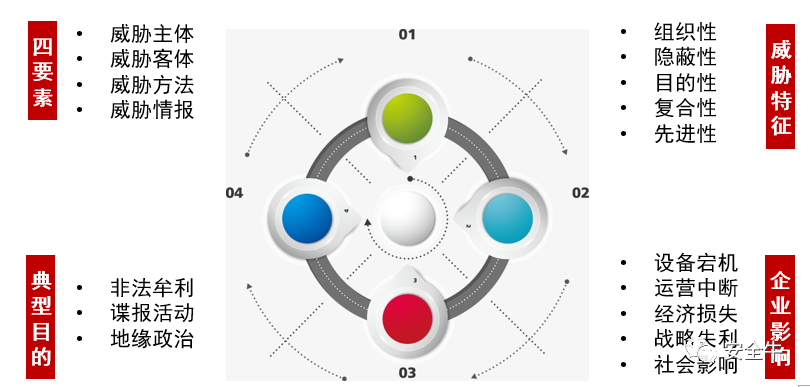

图 1 企业面临的高级威胁攻击

为了帮助我国企业用户更好地应对高级威胁挑战,安全牛日前开展了《2021企业高级威胁防护能力构建指南》专项报告研究。通过对近百家国内企业用户的现场访谈和问卷调研,安全牛研究团队认为:以APT为代表的高级威胁攻击已经开始对我国企业用户产生较大影响,需要企业安全管理者对此给予足够的重视并做好应对准备。

主要原因包括:

第一,今天的攻击者已经具备较全面的情报收集能力和智能大数据分析能力,可以更有针对性的选用攻击工具和方法;

第二,目前的高级威胁攻击会使用系统化的攻击工具,其特点表现为样本多变、持久化、对抗性强、横向移动&权限提升、网络连接。

图 2 攻击技术特点

我们对企业级高级威胁攻击的主要特点进行了梳理和总结:

- 在样本变化方面,由PE文件逐渐向脚本文件转化,落盘文件向无文件转化;

- 在持久化攻击方面,入侵者通过某种手段拿到服务器的控制权之后,通过在服务器上放置一些后门(脚本、进程、连接之类),来方便他以后持久性的入侵;

- 在对抗性方面,攻击者会定制化的进行恶意代码目录和文件名的伪装,或使用一定密钥长度的加密算法绕过安全设备检查,甚至检测主机环境信息修改文件创建时间,使攻击行为不易被发现,甚至发现了也没有有效的处置措施;

- 在横向移动&权限提升方面,通过横向移动,攻击者可以拿到域控权限,进而控制域环境下的全部机器,获得敏感资源的访问权限;

- 在网络连接方面,内网主机一旦被攻破,攻击者就会下发木马类工具并试图建立C&C的反向连接,用于后期的信息收集。

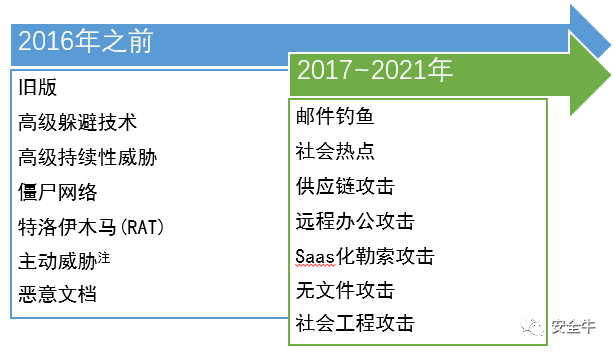

调研发现,针对企业的高级攻击技术手段具有较为明显的时间性特征。2016年之前的高级威胁攻击检测主要集中于高级躲避技术、高级持续性威胁、僵尸网络、特洛伊木马(RAT)、主动威胁和恶意文档。同时期典型的高级威胁攻击技术还包括邮件钓鱼、水坑攻击等。而2017年以后,针对应用的攻击越发明显,定向勒索、邮件钓鱼手段的使用只增不减。同时,利用社会热点事件、供应链和远程办公、内存马攻击、无文件攻击等手段逐渐成为新安全热点。

图 3高级威胁典型的攻击技术

本次报告中,我们还对企业遭受高级威胁攻击时的影响进行了调查,结果显示:目前企业在应对高级威胁的防护能力方面普遍不足,并且防护意识薄弱;在防护失效情况下,高级威胁攻击所产生的影响通常非常严重并且不可逆。由于高级威胁攻击的目的性和针对性特别强,因此其攻击目的一旦达成,受害企业不仅会遭受经济上的直接损失,还会间接影响到企业未来发展,甚至危害到我国相关行业的整体发展与利益实现。

图4 高级威胁的影响

我国企业正处于数字化转型的关键时期,当日常业务全面数字化以后,需要对高级威胁攻击有更好的认知和应对准备。安全牛将在后续研究中,继续解读企业在应对高级威胁攻击时面临的挑战,研究高级威胁攻击防护能力如何构建,探索提供相关领域的最佳实践经验。