行业动态 越南黑客 APT32 COVID-19

4月22日,Fireye发布报告称:至少从2020年1月至2020年4月,越南黑客组织APT32(OceanLotusGroup)针对我国开展持续入侵活动,试图入侵中国应急管理部门以及武汉政府的网络,以窃取新冠疫情相关情报,达到窃取我国疫情期间解决方案和相关数据的目的。此事经美媒报道后,越南外交部予以了极力否认。与此同时,耿爽表示,中方作为网络攻击的主要受害者,愿同各方加强对话合作,共同应对网络安全威胁,维护网络空间和平稳定,打造网络空间命运共同体。

https://mp.weixin.qq.com/s/dHEdXNiI1Ih2x9etfSQm8A

行业动态 剑桥分析数据丑闻 Facebook

美国当地时间周五,社交网络巨头Facebook发布官方消息,证实在对剑桥分析公司(Cambridge Analytica)滥用数据丑闻进行了漫长的调查后,联邦法院正式批准了该公司2019年7月与美国联邦贸易委员会(FTC)达成的和解协议,认罚50亿美元。至此,长达近一年的剑桥分析数据丑闻终于和解。

https://mp.weixin.qq.com/s/6h9JYDjfEr2nEDNU5P0MsA

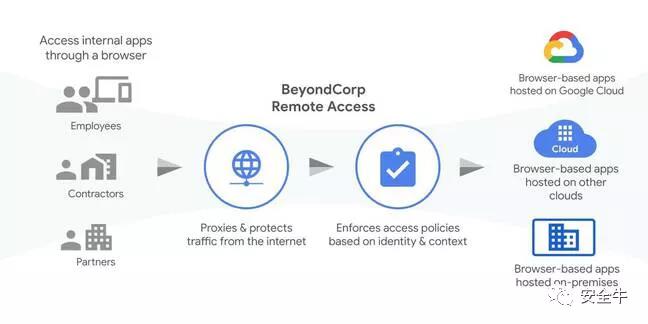

技术产品 谷歌 零信任 BeyondCorp

近日,谷歌宣布完成其内部使用的远程安全访问零信任方案BeyondCorp的产品化,并在谷歌云服务上发布销售。目前,BeyondCorp只能对Web应用程序实施访问控制,但可以在本地或包括谷歌自己的云中实施访问控制。谷歌并未透露BeyondCorp的价格,但谷歌已经列出了首批客户名单(包括Airbnb),这些客户已经在生产中使用BeyondCorp来访问G-Cloud。

https://mp.weixin.qq.com/s/dRI1PwEFAZp85FM7Yw_DfQ

报告调研 NSA ASD Webshell

美国国家安全局(NSA)和澳大利亚信号局(ASD)本周发布了一份安全公告,警告企业尽快从Web服务器和内部服务器中检测常见的WebShell恶意软件。两家机构现已发布了一份长达17页的联合报告,其中包含一些工具,可帮助系统管理员检测和处理这些WebShell威胁。(报告下载地址:https://media.defense.gov/2020/Apr/22/2002285959/-1/-1/0/DETECT%20AND%20PREVENT%20WEB%20SHELL%20MALWARE.PDF )

https://mp.weixin.qq.com/s/jlStvPkink4OS0nYBUmsiw

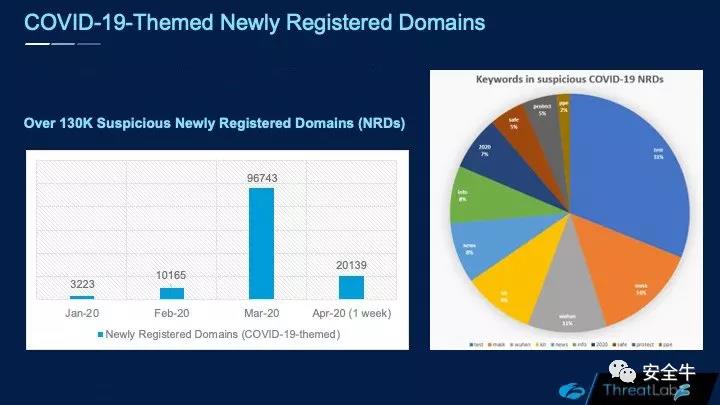

报告调研 新冠疫情 网络钓鱼攻击 恶意软件攻击

近日,云安全公司Zscaler发布最新调查报告。报告显示,与2020年初相比,3月份与新冠病毒(COVID-19)大流行相关的恶意攻击和恶意软件环比增加了30,000%。另外,Zscaler研究人员还表示,3月份以来检测到针对远程企业用户的大流行性网络钓鱼攻击增加了85%,恶意站点和阻止的恶意软件样本增加了25%,针对企业用户的威胁增加了17%。研究人员还发现了超过13万个与COVID-19相关的可疑新注册域名,包括(新冠病毒)检测、口罩、武汉等。

https://mp.weixin.qq.com/s/nZcOoGB576k6fG6iBOWdSg

报告调研 暗网服务 欺诈指南 数据交易

近日,Terbium Labs的研究人员在研究了三大主要暗网市场The Canadian HeadQuarters、Empire Market和White House Market的将所有在售数据列表后,发布了最新的暗网调查报告。报告显示,欺诈指南占暗网销售数据的近一半(49%),其次是个人数据,占15.6%,紧接着是非财务账户和凭证(12.2%)、财务账户和凭据(8.2%)、欺诈工具和模板(8%)和支付卡(7%)。

https://mp.weixin.qq.com/s/CB3o3KhA15I_ig8R1y-W3A

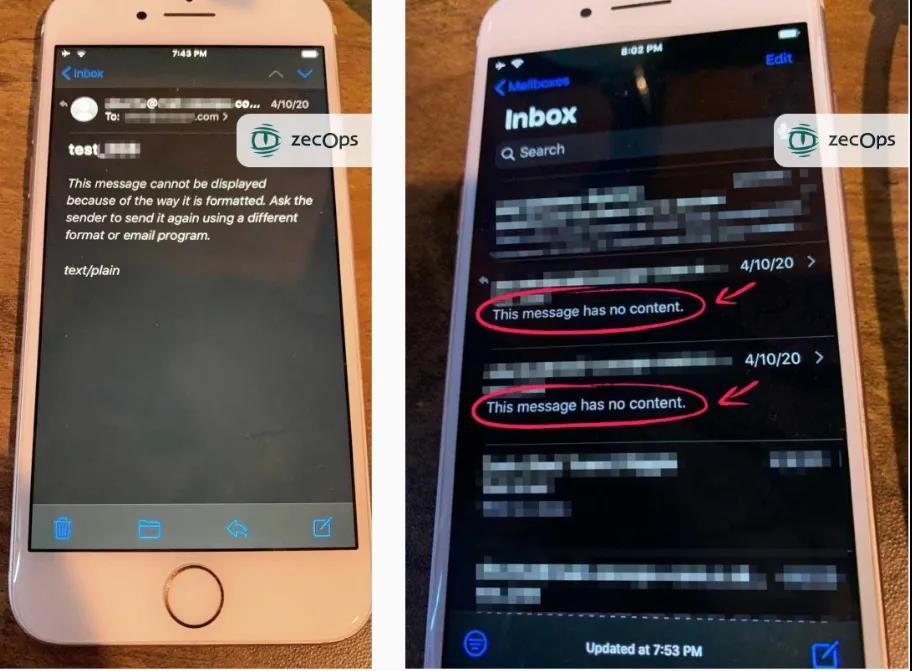

漏洞补丁 苹果 Mobile Mail/Mailid进程 远程代码执行

近日,苹果再曝出重大安全漏洞,超过5亿iOS设备用户面临被攻击的风险,该漏洞或影响iOS 6以上所有版本,至今可能已经被黑客利用了八年之久。漏洞可以允许黑客执行远程代码,通过向设备发送占用大量内存的电子邮件使其感染。而黑客利用这些漏洞,攻击者可以泄露、修改和删除用户的电子邮件,甚至不排除攻击者在攻击成功后删除了邮件,做到悄无声息。据报道,该漏洞是美国旧金山的网络安全公司ZecOps发现的,而且有证据表明,至少有6次网络安全入侵活动利用了这个漏洞。这一漏洞允许攻击者通过访问iOS系统中的Mobile Mail和Mailid进程,然后通过特殊的邮件来运行远程代码。

https://mp.weixin.qq.com/s/o1Bm7VN6NVHesgFOc3cibQ

漏洞补丁 Foxit Reader PhantomPDF

近日,福昕软件(Foxit Reader)旗下的Foxit Reader和PhantomPDF等流行PDF工具先后曝出高危的远程代码执行漏洞。包含,XFA模板因为对对象操作执行时未进行验证而导致的漏洞(CVE-2020-10899,CVE-2020-10907)、AcroForms的处理方式存在RCE漏洞(CVE-2020-10900)、resetForm方法中存在另一个RCE漏洞(CVE-2020-10906)等20多个漏洞。目前,福昕软件已经发布了补丁,修补了Windows版Foxit Reader和Foxit PhantomPDF(版本9.7.1.29511及更早版本)中与20个CVE相关的严重漏洞。

https://mp.weixin.qq.com/s/zReVJG8IqKI3Mm2ppEAT0g

漏洞补丁 FPGA芯片

近日,科学家发现FPGA芯片中隐藏着一个严重漏洞——Starbleed,攻击者可以通过该漏洞完全控制芯片及其功能。据悉,Starbleed漏洞通过四个FPGA系列Spartan、Artix、Kintex和Virtex以及以前的版本Virtex-6(影响当今的Xilinx FPGA的很大一部分)影响Xilinx的7系列FPGA。由于漏洞已集成到硬件中,因此专家建议只能通过更换芯片来消除安全风险。

https://mp.weixin.qq.com/s/3NvB77hua5V2k8XTck0wrQ

数据泄露 任天堂 Switch用户信息

近日,任天堂(Nintendo)证实,本月初的一次黑客入侵至少泄露了16万个Switch用户账户——使用Nintendo Network ID(NNID)登录的160,000个用户账户可能已受到此漏洞的影响。据有关人士介绍,黑客可能掌握了够访问个人详细信息的权限,例如昵称、电子邮件地址、性别、出生日期和国家/地区,所有这些都与NNID相关联。任天堂官方宣布,将重置受影响账户的密码,同时也禁止用户通过NNID登录其Nintendo账户。同时,该公司还警告用户使用相同的密码登录NNID,以更改其凭据并启用双因素验证以提高安全性。

https://mp.weixin.qq.com/s/g9qnrAO9L6sykJ_4Jwx9ew

数据泄露 UniCredit S.p.A 员工信息

一个包含了数千名UniCredit S.p.A员工数据的数据库正在网络犯罪论坛上做广告出售。这家意大利全球银行和金融服务公司在17个国家拥有8500多家分支机构,雇员超过97,775人。据称,4月19日,其中约3000名员工的数据在暗网上出售。广告宣传要出售的数据是源于一名位于罗马尼亚的黑客,他声称已经破坏了UniCredit的系统并泄露了数据。据称,黑客窃取的信息包括姓名,电子邮件地址,电话号码和加密的密码。

https://mp.weixin.qq.com/s/3thAmQ8N5krqpdPLeffs_g

数据泄露 信用卡支付商Paay 信用卡信息

近日,信用卡支付商Paay用于存储数百万信用卡交易信息的大型数据库,在被公开暴露在互联网上近三周后得到了保护。但由于服务器上没有密码,任何人都可以访问其中的数据。安全研究员Anurag Sen发现了这个数据库,他估计数据库中大约有250万张银行卡交易记录。该数据库包含了2019年9月1日以来许多商家的每日银行卡交易记录。每笔交易均包含完整的纯文本信用卡号,有效期和消费金额。

https://www.chinaz.com/2020/0423/1128781.shtml