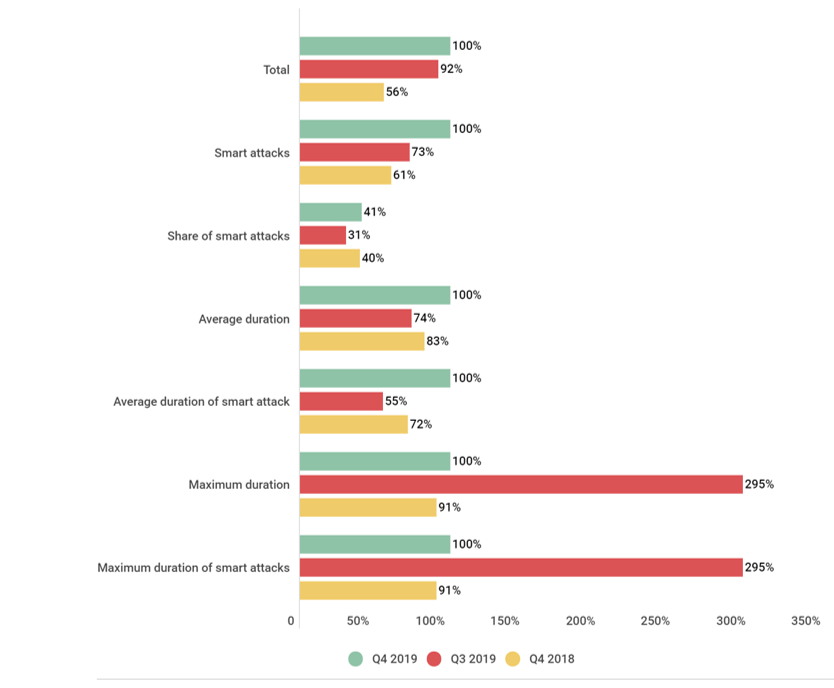

卡巴斯基近日发布的DDoS攻击报告显示:2018年第四季度至2019年第四季度分布式拒绝服务(DDoS)攻击的数量几乎翻了一番(上图)。

报告指出,与2019年第三季度相比,第四季度的攻击次数有所增加,攻击持续时间也更长,因为第四季度通常是节日购物季“零售战”时期,网络犯罪数量也随之增长,2018年也是如此,黑色星期五或圣诞节前后DDoS活动激增。

研究人员发现,DDoS攻击者在2019年最后一个季度继续利用非标准协议进行放大攻击。攻击者还采用了Apple远程管理服务(ARMS),它是Apple远程桌面(ARD)应用程序的一部分,用于远程管理。该策略于2019年6月首次发现; 到10月,此类攻击已很普遍。

2019年第四季度发生了多次备受瞩目的DDoS攻击,包括对南非、新加坡以及整个斯堪的纳维亚国家金融组织的威胁。DDoS攻击旨在给英国工党造成破坏,并以梵蒂冈的Minecraft服务器为目标。在上周最近的一个案例中,联邦调查局(FBI)警告了针对州级选民注册和信息站点的潜在DDoS攻击。

研究人员在一份声明中说:

这表明,DDoS仍然是意识形态或经济利益驱动的网络犯罪分子的常见攻击方法,组织应该为这种攻击做好准备,并对它们的发展方式有深刻的了解。

其他值得注意的发现还包括由专业攻击者发起的针对应用层的“智能”DDoS攻击的增加。研究人员发现,约有28%的DDoS攻击发生在周末。尤其是星期日,发生了13%的攻击。这有些不同寻常,因为从历史数据看,星期日一直是DDoS活动最“消停”的时段,但在整个2019年,星期日变得越来越受欢迎。

在过去的一个季度中,研究人员发现了越来越多的对等僵尸网络。它们独立于命令和控制服务器运行,并且更难消除。360网络安全实验室的研究人员发现的这些僵尸网络之一被称为Roboto,其目标是Linux服务器。另一个僵尸网络Mozi通常以物联网设备为目标,通过DHT协议传播。

一些攻击者在DDoS攻击中继续利用成熟的工具和策略。在2019年第四季度,研究人员看到了一波TCP反射攻击,攻击者以受害者的身份向合法服务发送大量请求,让受害者被合法服务的响应流量“淹死”。

虽然DDoS攻击的持续时间在2019年第三季度和第四季度之间略有延长,但Imperva 的数据显示,总体上的趋势是DDoS攻击的成本在不断降低,攻击时长也在缩短。在2019年,超过51%的攻击仅持续了15分钟,只有10%的攻击持续了15至30分钟。专家将这一转变归因于DDoS租用服务的“民主化”和“商品化“,几乎任何人只要花费5美元,就可以通过小规模攻击来达到他们的目的。

参考资料

卡巴斯基2019年第四季度DDoS攻击报告:

https://securelist.com/ddos-report-q4-2019/96154/

相关阅读