新闻速览

ㆍ 国家网信办发布第十五批境内区块链信息服务备案清单

ㆍ CNNVD通报微软多个安全漏洞

ㆍ Android 和iOS将在新版本中引入反跟踪功能

ㆍ 美国联邦首席安全官Chris DeRusha将离职,曾参与多项政府行政命令的制定

ㆍ FBI查封BreachForums黑客论坛

ㆍ 价值60亿元的艺术品拍卖活动因网络攻击而延期

ㆍ 攻击者利用Foxit PDF阅读器安全缺陷向用户传递恶意软件

ㆍ 日产北美公司遭受勒索软件攻击,受影响人数或超5万

ㆍ Palo Alto Networks将与IBM在AI安全领域进行深度合作

ㆍ SIEM安全厂商LogRhythm和Exabeam宣布将合并

ㆍ Alkira完成1亿美元C轮融资

特别关注

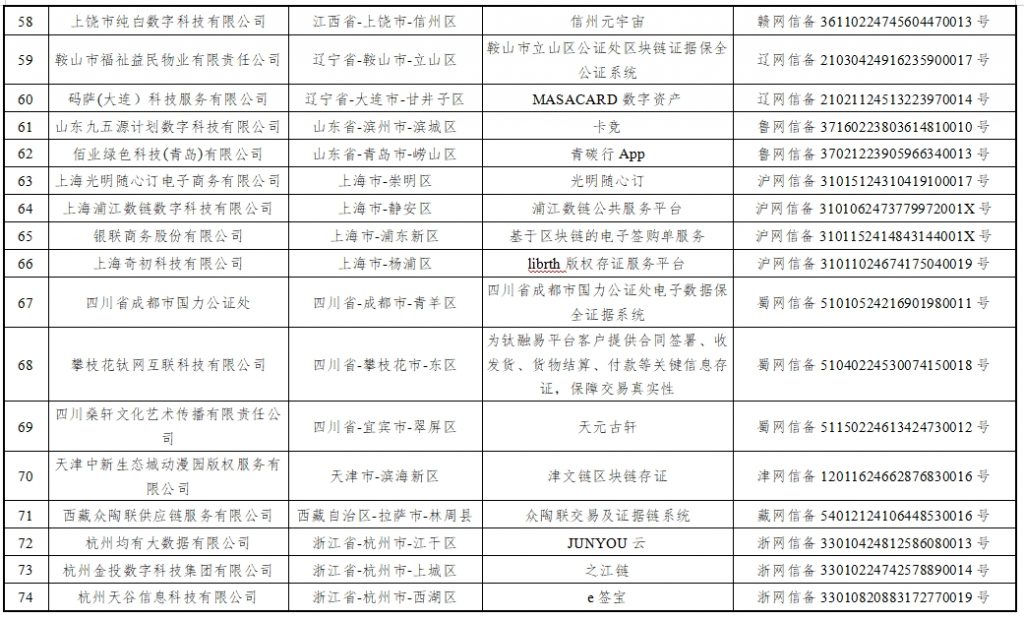

国家网信办发布第十五批境内区块链信息服务备案清单

根据《区块链信息服务管理规定》,国家互联网信息办公室日前发布了第十五批共74个境内区块链信息服务名称及备案编号。任何单位或个人如有疑议,请发送邮件至bc_beian@cert.org.cn,提出疑议应以事实为依据,并提供相关证据材料。

原文链接:

https://www.cac.gov.cn/2024-05/16/c_1717540070506437.htm

CNNVD通报微软多个安全漏洞

近日,中国国家信息安全漏洞库(CNNVD)通报了微软官方发布的多个安全漏洞,其中微软产品本身漏洞66个,影响到微软产品的其他厂商漏洞2个。包括Microsoft Visual Studio 安全漏洞(CNNVD-202405-1901、CVE-2024-32002)、Microsoft Windows Task Scheduler 后置链接漏洞(CNNVD-202405-1984、CVE-2024-26238)等多个漏洞。成功利用上述漏洞的攻击者可以在目标系统上执行任意代码、获取用户数据,提升权限等。微软多个产品和系统受漏洞影响。目前,微软官方已经发布了漏洞修复补丁,用户应及时确认是否受到漏洞影响,并尽快采取修补措施。

一、 漏洞介绍

2024年5月14日,微软发布了2024年5月份安全更新,共68个漏洞的补丁程序,CNNVD对这些漏洞进行了收录。本次更新主要涵盖了Microsoft Windows 和 Windows 组件、Microsoft SharePoint、Microsoft Visual Studio、.NET and Visual Studio、Microsoft Windows Remote Access Connection Manager、Microsoft Win32k等。CNNVD对其危害等级进行了评价,其中超危漏洞1个,高危漏洞35个,中危漏洞32个。微软多个产品和系统版本受漏洞影响,具体影响范围可访问微软官方网站查询:https://portal.msrc.microsoft.com/zh-cn/security-guidance

二、漏洞详情

此次更新共包括61个新增漏洞的补丁程序,其中超危漏洞1个,高危漏洞34个,中危漏洞26个。

| 序号 | 漏洞名称 | CNNVD编号 | CVE编号 | 危害等级 | 官方链接 |

| 1 | Microsoft Visual Studio 安全漏洞 | CNNVD-202405-1901 | CVE-2024-32002 | 超危 | https://msrc.microsoft.com/update-guide/vulnerability/CVE-2024-32002 |

| 2 | Microsoft Windows Task Scheduler 后置链接漏洞 | CNNVD-202405-1984 | CVE-2024-26238 | 高危 | https://msrc.microsoft.com/update-guide/vulnerability/CVE-2024-26238 |

| 3 | Microsoft Windows SCSI Class System File 缓冲区错误漏洞 | CNNVD-202405-1981 | CVE-2024-29994 | 高危 | https://msrc.microsoft.com/update-guide/vulnerability/CVE-2024-29994 |

| 4 | Microsoft Windows Common Log File System Driver 缓冲区错误漏洞 | CNNVD-202405-1980 | CVE-2024-29996 | 高危 | https://msrc.microsoft.com/update-guide/vulnerability/CVE-2024-29996 |

| 5 | Microsoft OLE DB Provider for SQL Server 资源管理错误漏洞 | CNNVD-202405-1970 | CVE-2024-30006 | 高危 | https://msrc.microsoft.com/update-guide/vulnerability/CVE-2024-30006 |

| 6 | Microsoft Brokering File System 安全漏洞 | CNNVD-202405-1969 | CVE-2024-30007 | 高危 | https://msrc.microsoft.com/update-guide/vulnerability/CVE-2024-30007 |

| 7 | Microsoft Windows Routing and Remote Access Service 安全漏洞 | CNNVD-202405-1967 | CVE-2024-30009 | 高危 | https://msrc.microsoft.com/update-guide/vulnerability/CVE-2024-30009 |

| 8 | Microsoft Windows Hyper-V 安全漏洞 | CNNVD-202405-1966 | CVE-2024-30010 | 高危 | https://msrc.microsoft.com/update-guide/vulnerability/CVE-2024-30010 |

| 9 | Microsoft Windows Routing and Remote Access Service 安全漏洞 | CNNVD-202405-1963 | CVE-2024-30014 | 高危 | https://msrc.microsoft.com/update-guide/vulnerability/CVE-2024-30014 |

| 10 | Microsoft Windows Routing and Remote Access Service 安全漏洞 | CNNVD-202405-1962 | CVE-2024-30015 | 高危 | https://msrc.microsoft.com/update-guide/vulnerability/CVE-2024-30015 |

| 11 | Microsoft Windows Hyper-V 安全漏洞 | CNNVD-202405-1961 | CVE-2024-30017 | 高危 | https://msrc.microsoft.com/update-guide/vulnerability/CVE-2024-30017 |

| 12 | Microsoft Windows Kernel 后置链接漏洞 | CNNVD-202405-1958 | CVE-2024-30018 | 高危 | https://msrc.microsoft.com/update-guide/vulnerability/CVE-2024-30018 |

| 13 | Microsoft Windows Cryptographic Services 安全漏洞 | CNNVD-202405-1959 | CVE-2024-30020 | 高危 | https://msrc.microsoft.com/update-guide/vulnerability/CVE-2024-30020 |

| 14 | Microsoft Windows Routing and Remote Access Service 安全漏洞 | CNNVD-202405-1955 | CVE-2024-30022 | 高危 | https://msrc.microsoft.com/update-guide/vulnerability/CVE-2024-30022 |

| 15 | Microsoft Windows Routing and Remote Access Service 安全漏洞 | CNNVD-202405-1954 | CVE-2024-30023 | 高危 | https://msrc.microsoft.com/update-guide/vulnerability/CVE-2024-30023 |

| 16 | Microsoft Windows Routing and Remote Access Service 安全漏洞 | CNNVD-202405-1953 | CVE-2024-30024 | 高危 | https://msrc.microsoft.com/update-guide/vulnerability/CVE-2024-30024 |

| 17 | Microsoft Windows Common Log File System Driver 缓冲区错误漏洞 | CNNVD-202405-1951 | CVE-2024-30025 | 高危 | https://msrc.microsoft.com/update-guide/vulnerability/CVE-2024-30025 |

| 18 | Microsoft Windows NTFS 资源管理错误漏洞 | CNNVD-202405-1952 | CVE-2024-30027 | 高危 | https://msrc.microsoft.com/update-guide/vulnerability/CVE-2024-30027 |

| 19 | Microsoft Win32k 资源管理错误漏洞 | CNNVD-202405-1950 | CVE-2024-30028 | 高危 | https://msrc.microsoft.com/update-guide/vulnerability/CVE-2024-30028 |

| 20 | Microsoft Windows Routing and Remote Access Service 安全漏洞 | CNNVD-202405-1949 | CVE-2024-30029 | 高危 | https://msrc.microsoft.com/update-guide/vulnerability/CVE-2024-30029 |

| 21 | Microsoft Win32k 代码问题漏洞 | CNNVD-202405-1948 | CVE-2024-30030 | 高危 | https://msrc.microsoft.com/update-guide/vulnerability/CVE-2024-30030 |

| 22 | Microsoft Windows CNG Key Isolation Service 资源管理错误漏洞 | CNNVD-202405-1947 | CVE-2024-30031 | 高危 | https://msrc.microsoft.com/update-guide/vulnerability/CVE-2024-30031 |

| 23 | Microsoft Windows DWM Core Library 资源管理错误漏洞 | CNNVD-202405-1946 | CVE-2024-30032 | 高危 | https://msrc.microsoft.com/update-guide/vulnerability/CVE-2024-30032 |

| 24 | Microsoft Windows Search Component 后置链接漏洞 | CNNVD-202405-1945 | CVE-2024-30033 | 高危 | https://msrc.microsoft.com/update-guide/vulnerability/CVE-2024-30033 |

| 25 | Microsoft Windows DWM Core Library 资源管理错误漏洞 | CNNVD-202405-1942 | CVE-2024-30035 | 高危 | https://msrc.microsoft.com/update-guide/vulnerability/CVE-2024-30035 |

| 26 | Microsoft Windows Common Log File System Driver 缓冲区错误漏洞 | CNNVD-202405-1940 | CVE-2024-30037 | 高危 | https://msrc.microsoft.com/update-guide/vulnerability/CVE-2024-30037 |

| 27 | Microsoft Win32K 安全漏洞 | CNNVD-202405-1941 | CVE-2024-30038 | 高危 | https://msrc.microsoft.com/update-guide/vulnerability/CVE-2024-30038 |

| 28 | Microsoft Windows MSHTML Platform 输入验证错误漏洞 | CNNVD-202405-1938 | CVE-2024-30040 | 高危 | https://msrc.microsoft.com/update-guide/vulnerability/CVE-2024-30040 |

| 29 | Microsoft Excel 代码问题漏洞 | CNNVD-202405-1936 | CVE-2024-30042 | 高危 | https://msrc.microsoft.com/update-guide/vulnerability/CVE-2024-30042 |

| 30 | Microsoft SharePoint 代码问题漏洞 | CNNVD-202405-1933 | CVE-2024-30044 | 高危 | https://msrc.microsoft.com/update-guide/vulnerability/CVE-2024-30044 |

| 31 | Microsoft Dynamics 365 Customer Insights 跨站脚本漏洞 | CNNVD-202405-1930 | CVE-2024-30047 | 高危 | https://msrc.microsoft.com/update-guide/vulnerability/CVE-2024-30047 |

| 32 | Microsoft Dynamics 365 Customer Insights 跨站脚本漏洞 | CNNVD-202405-1929 | CVE-2024-30048 | 高危 | https://msrc.microsoft.com/update-guide/vulnerability/CVE-2024-30048 |

| 33 | Microsoft Win32K 资源管理错误漏洞 | CNNVD-202405-1928 | CVE-2024-30049 | 高危 | https://msrc.microsoft.com/update-guide/vulnerability/CVE-2024-30049 |

| 34 | Microsoft Windows DWM Core Library 安全漏洞 | CNNVD-202405-2412 | CVE-2024-30051 | 高危 | https://msrc.microsoft.com/update-guide/vulnerability/CVE-2024-30051 |

| 35 | Microsoft Visual Studio 安全漏洞 | CNNVD-202405-1905 | CVE-2024-32004 | 高危 | https://msrc.microsoft.com/update-guide/vulnerability/CVE-2024-32004 |

| 36 | Microsoft Windows Mobile Broadband 输入验证错误漏洞 | CNNVD-202405-1979 | CVE-2024-29997 | 中危 | https://msrc.microsoft.com/update-guide/vulnerability/CVE-2024-29997 |

| 37 | Microsoft Windows Mobile Broadband 输入验证错误漏洞 | CNNVD-202405-1978 | CVE-2024-29998 | 中危 | https://msrc.microsoft.com/update-guide/vulnerability/CVE-2024-29998 |

| 38 | Microsoft Windows Mobile Broadband 输入验证错误漏洞 | CNNVD-202405-1977 | CVE-2024-29999 | 中危 | https://msrc.microsoft.com/update-guide/vulnerability/CVE-2024-29999 |

| 39 | Microsoft Windows Mobile Broadband 输入验证错误漏洞 | CNNVD-202405-1976 | CVE-2024-30000 | 中危 | https://msrc.microsoft.com/update-guide/vulnerability/CVE-2024-30000 |

| 40 | Microsoft Windows Mobile Broadband 输入验证错误漏洞 | CNNVD-202405-1975 | CVE-2024-30001 | 中危 | https://msrc.microsoft.com/update-guide/vulnerability/CVE-2024-30001 |

| 41 | Microsoft Windows Mobile Broadband 输入验证错误漏洞 | CNNVD-202405-1974 | CVE-2024-30002 | 中危 | https://msrc.microsoft.com/update-guide/vulnerability/CVE-2024-30002 |

| 42 | Microsoft Windows Mobile Broadband 输入验证错误漏洞 | CNNVD-202405-1973 | CVE-2024-30003 | 中危 | https://msrc.microsoft.com/update-guide/vulnerability/CVE-2024-30003 |

| 43 | Microsoft Windows Mobile Broadband 输入验证错误漏洞 | CNNVD-202405-1972 | CVE-2024-30004 | 中危 | https://msrc.microsoft.com/update-guide/vulnerability/CVE-2024-30004 |

| 44 | Microsoft Windows Mobile Broadband 输入验证错误漏洞 | CNNVD-202405-1971 | CVE-2024-30005 | 中危 | https://msrc.microsoft.com/update-guide/vulnerability/CVE-2024-30005 |

| 45 | Microsoft Windows DWM Core Library 数字错误漏洞 | CNNVD-202405-1968 | CVE-2024-30008 | 中危 | https://msrc.microsoft.com/update-guide/vulnerability/CVE-2024-30008 |

| 46 | Microsoft Windows Hyper-V 数字错误漏洞 | CNNVD-202405-1965 | CVE-2024-30011 | 中危 | https://msrc.microsoft.com/update-guide/vulnerability/CVE-2024-30011 |

| 47 | Microsoft Windows Mobile Broadband 输入验证错误漏洞 | CNNVD-202405-1964 | CVE-2024-30012 | 中危 | https://msrc.microsoft.com/update-guide/vulnerability/CVE-2024-30012 |

| 48 | Microsoft Windows Cryptographic Services 缓冲区错误漏洞 | CNNVD-202405-1960 | CVE-2024-30016 | 中危 | https://msrc.microsoft.com/update-guide/vulnerability/CVE-2024-30016 |

| 49 | Microsoft Windows 资源管理错误漏洞 | CNNVD-202405-1957 | CVE-2024-30019 | 中危 | https://msrc.microsoft.com/update-guide/vulnerability/CVE-2024-30019 |

| 50 | Microsoft Windows Mobile Broadband 输入验证错误漏洞 | CNNVD-202405-1956 | CVE-2024-30021 | 中危 | https://msrc.microsoft.com/update-guide/vulnerability/CVE-2024-30021 |

| 51 | Microsoft Windows Cloud Files Mini Filter Driver 安全漏洞 | CNNVD-202405-1944 | CVE-2024-30034 | 中危 | https://msrc.microsoft.com/update-guide/vulnerability/CVE-2024-30034 |

| 52 | Microsoft Windows Deployment Services 安全漏洞 | CNNVD-202405-1943 | CVE-2024-30036 | 中危 | https://msrc.microsoft.com/update-guide/vulnerability/CVE-2024-30036 |

| 53 | Microsoft Windows Remote Access Connection Manager 安全漏洞 | CNNVD-202405-1939 | CVE-2024-30039 | 中危 | https://msrc.microsoft.com/update-guide/vulnerability/CVE-2024-30039 |

| 54 | Microsoft Bing 安全漏洞 | CNNVD-202405-1937 | CVE-2024-30041 | 中危 | https://msrc.microsoft.com/update-guide/vulnerability/CVE-2024-30041 |

| 55 | Microsoft SharePoint 代码问题漏洞 | CNNVD-202405-1934 | CVE-2024-30043 | 中危 | https://msrc.microsoft.com/update-guide/vulnerability/CVE-2024-30043 |

| 56 | .NET and Visual Studio 安全漏洞 | CNNVD-202405-1932 | CVE-2024-30045 | 中危 | https://msrc.microsoft.com/update-guide/vulnerability/CVE-2024-30045 |

| 57 | Microsoft Visual Studio 竞争条件问题漏洞 | CNNVD-202405-1931 | CVE-2024-30046 | 中危 | https://msrc.microsoft.com/update-guide/vulnerability/CVE-2024-30046 |

| 58 | Microsoft Windows 安全漏洞 | CNNVD-202405-1926 | CVE-2024-30050 | 中危 | https://msrc.microsoft.com/update-guide/vulnerability/CVE-2024-30050 |

| 59 | Microsoft Azure Migrate 跨站脚本漏洞 | CNNVD-202405-2297 | CVE-2024-30053 | 中危 | https://msrc.microsoft.com/update-guide/vulnerability/CVE-2024-30053 |

| 60 | Microsoft Power BI 输入验证错误漏洞 | CNNVD-202405-2120 | CVE-2024-30054 | 中危 | https://msrc.microsoft.com/update-guide/vulnerability/CVE-2024-30054 |

| 61 | Microsoft Intune 访问控制错误漏洞 | CNNVD-202405-1935 | CVE-2024-30059 | 中危 | https://msrc.microsoft.com/update-guide/vulnerability/CVE-2024-30059 |

此次更新共包括5个更新漏洞的补丁程序,其中高危漏洞1个,中危漏洞4个。

| 序号 | 漏洞名称 | CNNVD编号 | CVE编号 | 危害等级 | 官方链接 |

| 1 | Microsoft Windows Remote Access Connection Manager 安全漏洞 | CNNVD-202404-1180 | CVE-2024-26211 | 高危 | https://msrc.microsoft.com/update-guide/vulnerability/CVE-2024-26211 |

| 2 | Microsoft Windows Remote Access Connection Manager 安全漏洞 | CNNVD-202404-1184 | CVE-2024-26207 | 中危 | https://msrc.microsoft.com/update-guide/vulnerability/CVE-2024-26207 |

| 3 | Microsoft Windows Remote Access Connection Manager 安全漏洞 | CNNVD-202404-1179 | CVE-2024-26217 | 中危 | https://msrc.microsoft.com/update-guide/vulnerability/CVE-2024-26217 |

| 4 | Microsoft Windows Remote Access Connection Manager 安全漏洞 | CNNVD-202404-1135 | CVE-2024-28900 | 中危 | https://msrc.microsoft.com/update-guide/vulnerability/CVE-2024-28900 |

| 5 | Microsoft Windows Remote Access Connection Manager 安全漏洞 | CNNVD-202404-1133 | CVE-2024-28902 | 中危 | https://msrc.microsoft.com/update-guide/vulnerability/CVE-2024-28902 |

此次更新共包括2个影响微软产品的其他厂商漏洞的补丁程序,其中中危漏洞2个。

| 序号 | 漏洞名称 | CNNVD编号 | CVE编号 | 危害等级 | 厂商 | 官方链接 |

| 1 | Lenovo PC 安全漏洞 | CNNVD-202404-1383 | CVE-2024-23593 | 中危 | 联想 | https://support.lenovo.com/us/en/product_security/LEN-132277 |

| 2 | Google Chrome 安全漏洞 | CNNVD-202405-1870 | CVE-2024-4761 | 中危 | https://chromereleases.googleblog.com/2024/05/stable-channel-update-for-desktop_13.html |

原文链接:

https://mp.weixin.qq.com/s/ResrW_iqpr3oKwdegYnkFQ

热点观察

Android 和iOS将在新版本中引入反跟踪功能

据《The Register》报道,谷歌和苹果公司将在近期发布的新版本中增加反跟踪功能,会在有人使用类似AirTag的设备秘密跟踪他人时向用户发出警报,甚至在检测到蓝牙跟踪器(不仅仅是AirTag)时也会发送类似的警报。据了解,该功能将成为即将发布的Android 6.0+和iOS 17.5系统的一部分。目前,Android系统会要求用户下载一个单独的特定应用程序来监控AirTag,但此次发布后,用户将在无需开启单独应用的情况下收到被跟踪的警报。

原文链接:

https://www.scmagazine.com/brief/anti-stalking-feature-to-become-part-of-android-6-0-and-ios-17-5

美国联邦首席安全官Chris DeRusha将离职,曾参与多项政府行政命令的制定

据《FedScoop》报道,由于任期即将结束,美国联邦首席安全管Chris DeRusha将于近期离职。目前他已担任该职位超过三年时间。在此期间,他为拜登政府提出的多项网络安全倡议做出了重要贡献,并在美国政府《人工智能行政命令》和《2021年网络安全行政命令》的制定过程中发挥了关键作用。

据了解,联邦首席信息安全官职位是由奥巴马政府在2016年设立,该职位主要负责推动、规划和实施国家范围内的网络安全相关政策。DeRusha于2021年1月被拜登总统任命为联邦首席信息安全官,期间他管理了一个由25名行业专家组成的技术委员会,在联邦机构中积极推行了多因素身份验证制度,并在副国家网络主任的职位上支持了国家范围内的网络安全协调工作。

原文链接:

https://www.scmagazine.com/brief/cybersecurity-leader-chris-derusha-steps-down-as-federal-ciso

FBI查封BreachForums黑客论坛

日前,美国联邦调查局(FBI)再度查封了臭名昭著的黑客论坛BreachForums,该论坛此前曾在2023年初被取缔。目前,网站首页已显示被FBI控制,执法人员已经没收了该网站的后端数据,同时对外公开征集该论坛更多犯罪活动信息。参与本次查封行动的执法机构还包括英国国家犯罪局、澳大利亚联邦警察、新西兰警察和瑞士警察。

目前,执法部门正在审查该网站的后端数据,并呼吁公众提供关于BreachForums上网络犯罪活动的线索。BreachForums是一个公开的网络犯罪市场,专门用于买卖和交易违禁品,包括被盗的访问设备、身份识别工具、黑客工具、被攻破的数据库以及其他非法服务。在2023年6月至2024年5月期间,该平台由一位名叫ShinyHunters的黑客运营。而在2022年3月至2023年3月期间,BreachForums的前身版本则由威胁行为者Pompompurin运营。

原文链接:

网络攻击

价值60亿元的艺术品拍卖活动因网络攻击而延期

据纽约时报报道,全球著名的艺术品拍卖机构佳士得拍卖行日前遭遇了网络攻击,导致其拍卖网站在本年度春季拍卖活动开始前几天因为“技术安全问题”临时离线。本次春季拍卖活动的艺术品总价值预计高达8.4亿美元(约合60亿元人民币),其中包括一幅价值超过3500万美元的文森特·梵高(Vincent van Gogh)画作。

目前,佳士得方面并未公布此次网络攻击的具体情况和损失,但其发言人在一份声明中表示:”我们正在采取一切必要措施来处理这一事件,并聘请了一个额外的技术专家团队协助。我们将视进展情况及时向客户提供进一步的最新信息,并对此次事件所造成的拍卖活动延期表示道歉。”

近年来,针对艺术界的网络攻击活动越来越多。今年1月,一家帮助博物馆在线托管藏品和管理内部文件的服务提供商就成为黑客攻击的目标。而包括大都会歌剧院和费城交响乐团在内的文艺演出机构,也都曾面临过多次网络攻击,并影响了它们在线售票的能力。

原文链接:

https://www.infosecurity-magazine.com/news/cyber-attack-disrupts-christies/

攻击者利用Foxit PDF阅读器安全缺陷向用户传递恶意软件

日前,Check Point公司的安全研究人员发出警告,攻击者正在利用Foxit PDF Reader的警报设计缺陷,通过陷阱PDF文档向用户传递恶意软件,这一缺陷使得用户在打开受感染的PDF文件时面临安全威胁。

研究人员分析了多个针对Foxit Reader用户的恶意PDF文件攻击活动,发现攻击者使用各种.NET和Python漏洞利用构建工具,其中最常用的是名为“PDF Exploit Builder”的工具。利用该工具,攻击者创建带有宏的PDF文档,通过执行命令/脚本来下载和执行恶意软件,如Agent Tesla、Remcon RAT、Xworm、NanoCore RAT等。

PDF 已经成为数字通信中不可或缺的一部分,而Foxit PDF近年来在 PDF阅读器领域市场占有率不断提升,已在200 多个国家拥有超过7亿用户。目前,Check Point公司已向Foxit报告了这个可被利用的安全缺陷。

安全人员同时提醒,随着社会工程策略的日益复杂,用户必须时刻保持警惕,随时了解自身网络安全状况,谨慎行事,并实施包括多因素身份验证和安全意识培训等在内的安全措施,以最大程度上降低成为此类攻击受害者的风险。

原文链接:

日产北美公司遭受勒索软件攻击,受影响人数或超5万

日产北美(Nissan North America,简称NNA)公司在5月15日通知消费者,一次勒索软件攻击导致与现任和前任员工相关的个人信息遗失,其中包括社会安全号码。据NNA向缅因州总检察长办公室提交的文件显示,此次网络安全事件影响了53,038人,包括NNA员工和消费者。

NNA在去年12月5日的全员大会上向在职员工通报,入侵事件发生于2023年11月7日,存在员工个人信息可能被访问的风险,并表示将在调查结束后通知受影响的个人。NNA在报告文件中透露,实际入侵是在今年2月28日被发现的。调查显示,犯罪威胁行为者访问了NNA的一些本地和网络共享数据,但并未对数据进行加密或使NNA的系统无法运行。自攻击事件发生以来,NNA采取了多项措施来加强安全环境,包括对所有兼容系统进行企业级密码重置、在所有兼容系统上实施Carbon Black监视、进行漏洞扫描以及采取其他措施来应对未经授权的访问。

原文链接:

产业动态

Palo Alto Networks将与IBM在AI安全领域进行深度合作

日前,Palo Alto Networks(纳斯达克股票代码:PANW)和IBM(纽约证券交易所股票代码:IBM)联合宣布了一项广泛的合作伙伴关系,将合作为客户提供基于AI的安全解决方案,旨在帮助组织简化和改变安全运营,阻止大规模的网络威胁,并加速客户的安全事件响应。

作为这一扩展合作伙伴关系的一部分,Palo Alto Networks将收购IBM的QRadar 云安全服务资产,包括QRadar的知识产权。收购完成以后,目前的QRadar客户将迁移到Palo Alto 的Cortex XSIAM平台,但可以继续享有IBM的咨询服务功能和支持,包括安全性、易用性、关键错误修复以及现有连接器的更新和扩展。

Palo Alto公司CEO Nikesh Arora表示,完成本次收购预计需要一到三个月的时间。后续,IBM安全咨询团队将会更多使用Palo Alto的产品。

原文链接:

SIEM安全厂商LogRhythm和Exabeam宣布将合并

日前,安全信息和事件管理(SIEM)领域的两家公司LogRhythm和Exabeam宣布达成协议,计划合并,合并交易的条款未披露。根据公告,合并预计将在第三季度完成。

LogRhythm成立于2003年,自2018年以来,私募股权公司Thoma Bravo一直是其主要投资者。而Exabeam成立于2013年,最近在2023年5月获得了一笔未披露金额的融资。该公司在2021年以24亿美元的估值进行了一轮由Blue Owl Capital领导的2亿美元融资。LogRhythm和Exabeam的合并交易是SIEM市场上发生的一系列重大动作之一,其他动作包括思科以280亿美元收购Splunk,以及近年来微软、Palo Alto Networks和CrowdStrike等安全巨头进入SIEM市场。

原文链接:

Alkira完成1亿美元C轮融资

日前,Alkira宣布完成1亿美元的C轮融资,此次融资由Tiger Global Management领投,Dallas Venture Capital、几何资本(Geodesic Capital)和NextEquity Partners等投资机构也参与了投资,同时还有凯鹏华盈(Kleiner Perkins)、Koch Disruptive Technologies和红杉资本(Sequoia Capital)等现有投资者继续参与。

Alkira的CEO兼联合创始人Amir Khan表示,这笔新的融资将帮助公司加快实现其愿景,为全球企业提供更快速、更安全和更简化的网络基础设施解决方案。他补充道,该公司将继续投资于技术创新和全球扩张,以满足日益增长的企业网络需求。

原文链接:

博智安全与华胜天成签署战略合作协议

近日,博智安全科技股份有限公司(简称“博智安全”)与北京华胜天成科技股份有限公司(简称“华胜天成”)签署战略合作协议,博智安全董事长傅涛、华胜天成总裁申龙哲作为双方代表签署战略协议。双方将围绕技术创新、产品开发、市场开拓等方面发挥各自优势,展开全面、深入、长期合作,共同以专业服务促进经济社会发展。

此次战略合作框架协议的签署,将进一步拓展双方合作的广度、深度,双方将持续深挖各业务场景需求,以更加优质的研发成果和安全守护实力回报社会,坚实履行行业先驱企业的社会责任,为我国网络安全事业的发展添砖加瓦。

原文链接:

https://mp.weixin.qq.com/s/d9FRTmNqe1V5jaTmTdx4iQ