过往的那些难过或失意

卷入流水伴岁月平息

流逝的就让它流逝

我仍有勇气去探索未知

——《归途》

黑客李均看起来很放松,当他意识到你听不懂他在讲什么的时候,并不急躁,反复循环地讲直到你明白后,他会高兴地像一个孩子。让一个孩子似的黑客来组织DEFCON GROUP 010无疑是有趣而冒险的的,毕竟这场活动是中国首个被DEF CON大会授权支持成立的地区性黑客交流平台。不过,从现场效果和观众评价来看,李均们所追求的黑客精神在这里已经得到了淋漓尽致的体现。

李均说并不是活动的规模越大就越有利于来宾的互动,我们策划了一个活动《The Perilous Journey of Bits》来承载大家彼此的互动,让一个叫BITS的孩子做了一次危险的旅行。BITS其实就是流转于各种通信管道、服务器、操作系统或云端的比特流,他在硬件、终端、通讯以及云端各个环节都会遭遇威胁,而我们的活动就模拟了各个场景下的问题情境,并请到了全球顶尖的技术高手针对这些问题为我们做出解答。

除此之外,还有“顺着网线来打你”的技术对抗赛,“只动口不动手”的辩论赛,以及可以在黑客搭建的云端环境中由顶尖黑客亲自指导做渗透试验的干货培训 。

辩论赛起名叫TECHIE BANG。众多技术人员就“区块链是否属于颠覆性技术创新”、“手机短信验证码出了问题谁的锅”进行辩论,另外,最近备受关注的滴滴安全问题也在本届TECHIE BANG被提及——“如何通过技术手段提升汽车共享平台安全性”这一问题引起了在场技术人员的激烈辩论。还有一个辩题就是关于网络安全里面的攻击者和防御者谁的技术更牛逼。这个辩题小编感觉是辩不明白的,真理可以越辩越明,但较量却是永不消失的电波。

TECHIE BANG没有设立任何奖品,最终赢家其实是听众们,技术咖在辩论的过程中其实会讲到很多有意思的观点,以及相应的理由、证据等等,通过“观战”观众可以收获很多最新的技术趋势解读和业界秘辛。

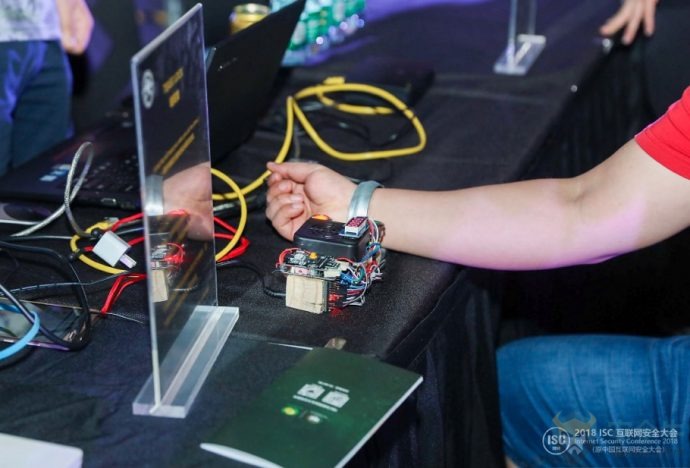

进入紫黢黢的会场,硬件破解、技术对抗、渗透培训、主题演讲、热点辩论让人目不暇接,身为技术门外汉的小白基本看不出比赛和破解的门道,现在接受云端培训感觉也为时已晚,所以在被“嘲笑锁”拷上之后,只能假装认真听演讲,因为如果想要提前解锁跑路,需要按锁上的黄色按钮,并说对着锁说:“我在DC010 ,我认怂了”才能自动解锁。

在感到了李均们森森的恶趣味之后,小白确实也认真学习了大咖们的演讲,现提炼其中几位大咖的演讲实录,试图用技术小白的“大白话”把大咖们演讲中令人印象深刻的地方记录下来,如果基于专家们演讲,能给读者们展示一下这些大咖们神秘面纱后的日常工作,那就达到目的了。

···················那么,演出开始了·····················

你有没有听说过漏洞还有品相好坏之分,价值百亿美金的EOS漏洞是如何被利用的?古河他们发现了一个用内存破坏漏洞实现在区块链远程代码执行,在一个区块链里面,如果出现内存相关的问题,它到底会造成什么后果?一个比较明显的就是拒绝服务,拒绝服务在一些传统软件里面,可能不是那么严重,比如你一个页面导致浏览器挂掉了,可能也不是什么大不了的问题,但是在区块链上面,其实还是危害比较大的,比如说EOS,本身架构可能是有21个中心节点,本身生产者数量是极其有限的,如果你通过一些拒绝服务,让节点崩掉,那可能整个链上面区块就会停止生成。

所以,这样的漏洞如果你在EOS上面挖到几个,是不是也可以成为百亿美金宝贝呢?

古河 360伏尔甘团队核心成员

很多硬件设备的性能和安全性不能形成完全正比例的关系,也就是说设备本身的功能可能是非常好的,但是他的自我保护功能却非常差。尤其在一个嵌入式环境下,很多传统的数据保护方法不再适用。

Gierlichs来自COSIC研究小组,他一直专注于算法和密钥的破解,比如利用侧信道攻击进行功耗分析、电磁分析、时间分析等等,对芯片进行物理施压,比如把它放到辐射、电磁注入、光子注入、低温等环境之中,观察他们的物理参数的变化,结合数学计算分析,破解密钥。(百度百科:侧信道攻击:针对加密电子设备在运行过程中的时间消耗、功率消耗或电磁辐射之类的侧信道信息泄露而对加密设备进行攻击的方法被称为边信道攻击。这类新型攻击的有效性远高于密码分析的数学方法,因此给密码设备带来了严重的威胁。)

Benedikt Gierlichs 比利时鲁汶大学计算机安全与工业密码学小组的研究专家

KJ他们告诉小白,在做网络安全技术研究时,你可以不用买硬件、拆硬件,工具本身能够虚拟各类硬件环境,你在网上下载固件后就能在这个工具里运行。另一方面,不用浪费太多给固件加外挂、试错的时间和精力,工具中有多种插件程序,可以随意搭配调用。就好像古代的神医扁鹊,远远看一眼就知道你得了什么病,该怎么治,而不用现在必须开膛破肚抽血化验。在DEECON GROUP现场,京东安全当即开源了这个方式,愿同所有白帽子一道,推动开源精神,共同捍卫网络安全。

KJ和于通 京东安全技术专家

如果你在阿里安全的office看见几个少年拿着焊接设备在那里点融、拆装,不要误会是流水线工友新开辟的组装车间,他们很可能就是谢君跟他的小伙伴在那里焊接存储设备的转接板,接下来,设备里的数据被读取也就是很自然的事了。

当然,无人机的组件里也少不了各种可以被拆装,焊接的存储设备、传感器,于是在DEFCON GROUP 010的现场,谢君把无人机的破解也给大家演示了一下。

谢君和汪嘉恒 阿里安全IoT安全研究团队

高级持续性威胁是危害很大的一种渗透攻击模式,侯亮在现场给观众进行了一次实战模拟,小白看得眼花缭乱的同时只留下了一个印象:没事千万不要招惹黑客,注意提升自己的信息安全防范意识。因为未来可预知的攻击方式以人为突破口的将会越来越多,你没有发现自己被渗透的过程中,黑客会潜伏下来,持续地窃取你所在组织的数据,然后,真是不敢想象然后了。

侯亮 360企业安全集团

逆向技术起源自船舶工程,最开始用于军事方面船舶一些重要的舱室,通过它的外形去反推重要舱室的位置。对于软件的逆向分析目的是为了通过一个软件的使用以及观察这个软件的使用过程中产生的一些痕迹,反向去推断它的一些功能或者信息。

逆向技术可以用在侦测取证上,也可以用在漏洞挖掘方面。在技术人员进行溯源操作的时候,可以得到很多信息。比如,如果调试信息中出现了中文,拼音,校验时区,货币的使用习惯,年月日的表达习惯这些都有可能推论出恶意作者的国籍。如果可以跟踪到了服务器的URL,我们可以鉴别出服务器的拥有者是否就是恶意软件的使用者,从而进一步跟踪背后的始作俑者。最终提交给相关司法人员解决。

钱林松 资深安全技术专家、软件开发工程师和架构师

除此之外还有很多的技术大咖的分享让小白眼花缭乱。来自TI(德州仪器)的潘永华分享了TI在IoT无线通讯安全、嵌入式硬件安全等方面的实现方案以及经验。

来自360网络攻防实验室的李文轩,他的ppt只有5张,还包括标题页和致谢页。对照他自己写的书《web安全攻防渗透测试指南》,李文轩讲解了mysql基础及web常见漏洞,并指导现场听众实验。而小白只明白了一件事,黑客在做功课的时候,有时甚至需要牢记数据库的库名、表名、字段名,想来,最强大脑应该说的就是他这样的人物了。

李文轩 360网络攻防实验室

来自上海弘连的技术主管曹长健为来宾分析了电子数据取证案例。

OSR Security Lab一口气给大家展示了两项绝活:基于神经网络的侧信道分析和基于深度学习进行手机传感器数据分析从而推断出密钥等用户输入的敏感内容。

360无线电安全研究院独角兽团队研究员古起仁一直在做软件无线电的安全研究,用通俗的话来讲就是,他一直在做小到电视棒,遥控器,VGA,手机,大到汽车GPS等等需要无线电作为通讯方式设备的安全研究,这个姿势很花哨,小白甚至在分享图片中看见了按摩棒。

360天马(Pegasus)安全团队的柴坤哲(下图左一)在现场为大家打开了一条“幽灵隧道”,这条隧道可以用于突破物理隔离网络。

中国移动杭州研发中心安全产品部副总经理路晓明为大家介绍了移动网络及智能家居安全分析与防护,听了路总的介绍,感觉有了这些研究者的保护,智能家居用起来也不是那么地令人提心吊胆了。

最后,向现场唯一正式亮相的team成员主持人小姐姐say个嗨:姑娘,漂亮!