在键盘上输入口令时留下的热量痕迹可被黑客拾取用以恢复出口令。

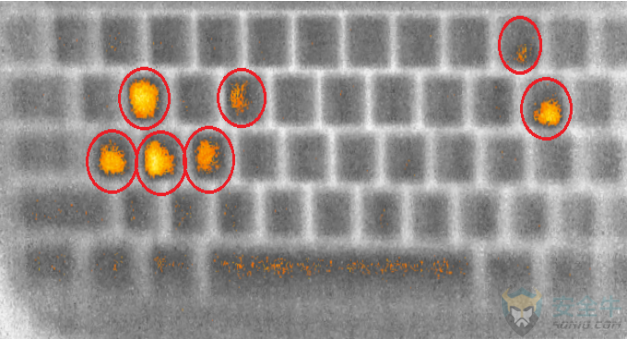

加州大学尔湾分校研究人员发现,用前视红外(FLIR)热成像摄像头扫描计算机键盘,在口令首字符被敲下的30秒之内便可以恢复出用户敲击的口令。他们将这一热成像攻击方法发表在了题为《Thermanator》的论文中。

“尽管热量残留会随时间消散,但总有一定的时间窗口期,在此期间便可从输入设备上读取热量值,恢复出刚刚输入的潜在敏感信息。”

——摘自《Thermanator》的论文

在4款键盘上测试了此类攻击后,研究人员发现,热量残留扫描法能恢复出完整口令的条件,是要在口令首字符被敲下后30秒之内就开始扫描。如果过了1分钟才扫描,热量扫描就只能恢复出部分口令了。实验中研究人员用的前视红外(FLIR)热成像摄像头架在距离键盘60厘米的三脚架上。

FLIR摄像头捕捉热量的方式有几种。基本模式名为 FLIR One Pro,是价值400美元的配件,可作为智能手机附件使用。有些型号的手机,比如 CAT S61,发售时就内置了FLIR摄像头模块。

实验中研究人员招募了30位普通用户来根据红外热成像扫描图猜测口令。如果输入口令的是“一指禅”用户,通过观察红外热成像扫描,被测人员能在首字符输入后的19.5-31秒内猜出口令。“football”和“12341234”这样的弱口令,被测人员猜出口令平均耗时分别为25.5秒和45.25秒。相对的,如果输入口令的是盲打型用户,“12341234”就最难猜,普通人平均要花47.6秒才猜得出来。

加州大学尔湾分校的研究人员认为,“一指禅”输入者是最容易被Thermanator类型的攻击突破的。因为只用食指输入,每个键上留下的指纹接触面更大,热量残留也更多。而盲打输入者因为总是保持手指放在基准键上(A/S/D/F/J/K/L/;),他们就会产生更多的热量噪音,让用FLIR摄像头记录的热量痕迹分析更加困难。用亚克力指甲的人更能抵御Thermanator攻击,因为他们用指甲尖端敲键盘,基本不会在键帽上留下热量痕迹。

该研究的结论有三点:

1. 用外接键盘输入口令比之前认为的更不安全;

2. 事后热量成像攻击是现实可能的;

3. 或许是时候停止使用键盘来输入口令了,或者干脆就不用口令了。

另外,如果必须在公共场合输入口令,可以使用双因子身份验证来保护你的信息安全。

论文下载:

https://arxiv.org/pdf/1806.10189.pdf