权限?用不着!

出于谨慎而关闭定位服务可能也防不住智能手机被追踪:IEEE研究人员已证明,即便WiFi和GPS都关了,依然可以追踪定位手机。

论文预印本收集网站arXiv上一篇论文写道:该攻击中用到的一些数据甚至没有权限也可以读取——因为智能手机制造商不觉得这些数据是敏感的。

这组研究人员来自普林斯顿大学,他们综合利用来自手机和非手机的信息源实现了该名为PinMe的用户定位攻击。

他们在论文中解释称:

PinMe利用智能手机上存储的传感/非传感数据(传感数据包括气压和方向;非传感数据包括时区和网络状态),再结合海拔高度图等可公开获取的辅助信息,即便用户关闭了所有定位服务(比如GPS),也能测算出用户的位置。

综合这些数据源得出的定位信息,堪比用户的 iPhone 6、iPhone 6S 和三星 Galaxy S4 i9500 上自带的GPS。

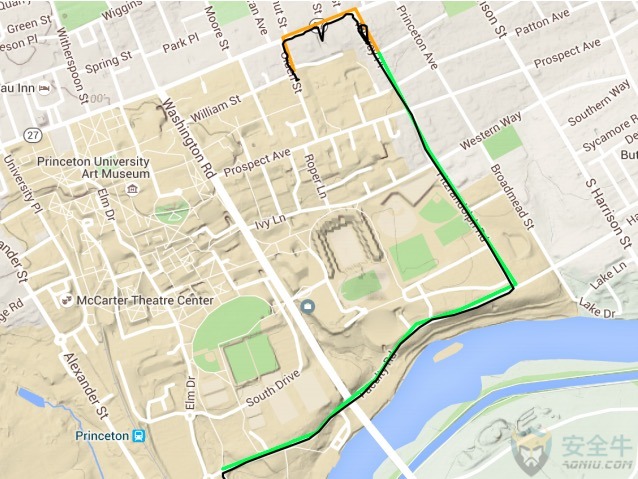

下图中的绿线和橙线是研究人员根据上述数据估算出的用户驾车和行走的路径,黑色则是真实GPS数据的路径:

该论文指出,攻击者可能通过安装恶意App这种惯常的方式横扫此类数据,毕竟,用户窥探类App早已流行多年。但其他公开的数据源也能获取到:比如Strava之类的健康运动App。

警醒

运动健康App可以不引起任何怀疑地收集并上传大量重要传感/非传感数据,这些数据经过后期处理就可推断出用户的各种信息。

PinMe攻击中,研究人员走了恶意App路线。如上面所述,有些信息是不需要权限也可以获取的,比如时区、设备IP地址和网络状态,还有加速度计、磁强计(测量手机的方向)和气压计数据也无需权限即可获悉。

PinMe攻击用到的公开数据包括:OpenStreetMap、用谷歌地图API抽取的海拔高度数据、OpenFlights(描绘了9541个机场的地图)。研究人员还利用谷歌地图建立了一个火车发车数据库,而且能通过API访问到公共交通时刻表。

这些数据是如何协同揭露用户的地理位置的呢?IP地址可定位出所处城市;气压计数据揭示用户是否在飞机上;如果用户的方向没有多大改变,那有可能身处火车上;乘坐汽车出行则可以通过街道地图数据探知。

研究人员在美国新泽西州的普林斯顿和特伦顿及宾夕法尼亚州的费城做了测试,发现街道地图和用户手机朝向的关联信息会随着用户行程的延伸而变得更准确——因为驾车时间越长,用户所选路线的可能选项就越少。

同理,推断用户正飞往哪个机场也用不着用户的GPS数据:起飞和降落时间都是公开的,而海拔信息可以从手机获得,于是PinMe攻击中的“飞机跟踪”功能就可以准确得出飞机的起飞和落地机场信息了。在测试中,PinMe完美测算出了全部4条航行信息。

该论文建议手机制造商给用户关闭传感器的功能,或者可以将传感器设置成限制采样率和精度的隐私模式。

完整报告:

https://arxiv.org/pdf/1802.01468.pdf