行业动态 漏洞奖励计划 腾讯 HackerOne

近日,腾讯与Hackone共同推出漏洞悬赏计划,超过60万在HackerOne上注册的安全测试人员可以直接加入腾讯的漏洞赏金计划中,挖掘腾讯公司各个产品线的漏洞。相应的,腾讯将利用HackerOne的网络支付渠道对被认可的漏洞提供者进行赏金支付。据官方证实,对于符合条件的腾讯产品有效漏洞,白帽黑客可以获得最高达15,000美元的奖励。有兴趣为发现腾讯产品中的漏洞而获得报酬的HackerOne安全研究人员可查看《 TSRC Bug赏金计划》政策页面:https://en.security.tencent.com/index.php/policy

https://mp.weixin.qq.com/s/pAr6rpSwg3ZiRx4qqc-OCQ

行业动态 技术产品 AttackerKB的Beta测试版 漏洞知识库

近日,Metasploit开发者——Rapid7公司宣布启动AttackerKB的Beta测试版,AttackerKB是基于社区的全新漏洞知识库,提供包括社区点评在内的有关漏洞的综合信息,以帮助安全团队更好地理解和分类威胁以及筛选每年发现的大量新漏洞。根据NIST NVD的数据,2019年宣布了约17,500个漏洞是2016年的两倍多,不出意外今年的漏洞数可能会超过这个数字。

https://mp.weixin.qq.com/s/9bbmgxqJUDry6Ie0_CZNkw

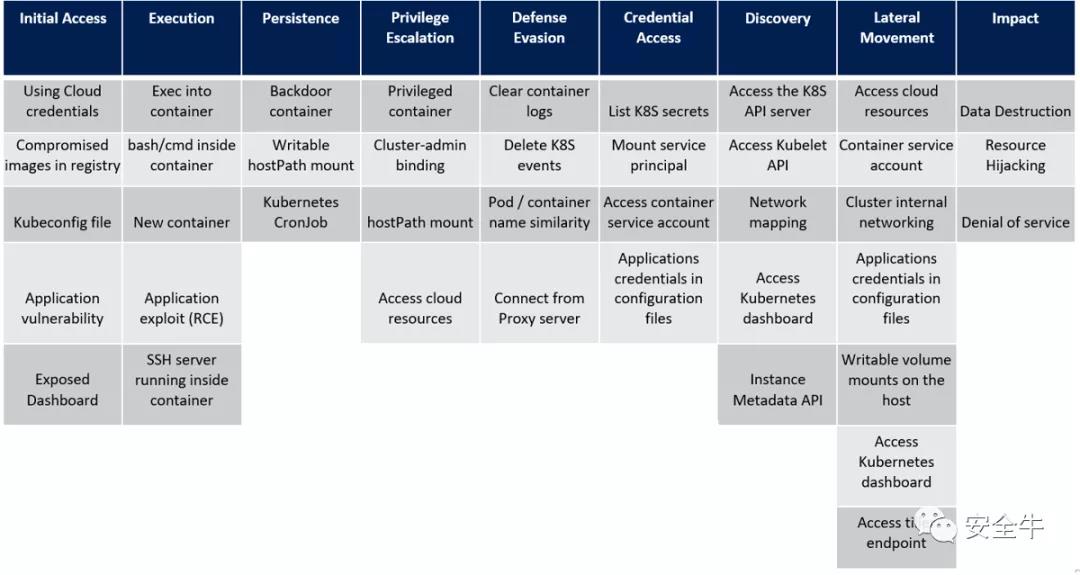

行业动态 微软 开源云编排框架 Kubernetes攻击矩阵

近日,微软发布了一个开源云编排框架Kubernetes的攻击矩阵。微软的Kubernetes攻击矩阵覆盖九种主要攻击策略步骤:初始访问、执行、驻留、提权、绕过检测、凭证访问、发现、横向移动、收割。这些策略中的每一步都包含多种技术,攻击者可以使用这些技术来实现不同的目标。

https://mp.weixin.qq.com/s/0uALOyD_ksdZRi4_GeVoBQ

报告调研 Group-IB 网络钓鱼 工具成本

网络安全公司 Group-IB 表示,网络犯罪市场上出售的 网络钓鱼工具的平均价格在 2019 年上涨了149%。2019 年在地下网络犯罪中出售的网络钓鱼套件的平均价格从 2018 年的 122 美元飙升至去年的 304 美元。尽管工具包销售商的数量增加了 120%,网络钓鱼工具包的价格仍在上涨(2019年翻了一番)。Group-IB在2019年识别并跟踪了 16,200 种网络钓鱼套件中,该公司表示,针对性最强的登录页面是针对Amazon,Google,Instagram,Office 365和PayPal的。Amazon和PayPal是网络钓鱼操作的已知目标,因为对这两个帐户的访问可以使黑客利用受害者的资金进行欺诈性交易。访问 Google 和 Office 365 帐户通常会导致公司网络受到损害,这也解释了为什么大多数网络钓鱼工具包都提供针对这两种服务的支持。

https://www.zdnet.com/article/phishing-kit-prices-skyrocketed-in-2019-by-149/

行业动态 Nemty 开闭saas服务 私有化

近日,Nemty 勒索软件的运营商宣布,他们将关闭其公开的勒索软件即服务业务,并选择私有化,以便集中精力对有针对性的攻击投入更多资源。对于不熟悉此恶意软件操作的人员,Nemty 是经典的RaaS(勒索软件即服务)。它于 2019 年夏季推出,并在讲俄语的地下黑客论坛上进行了大量广告宣传。使用 Nemty RaaS 签名的用户被授予访问 Web 门户的权限,他们可以在其中创建 Nemty 勒索软件的自定义版本。然后,客户可以通过自己的方法自由分发这些自定义版本。如果任何感染了 Nemty 的计算机的受害者都支付了赎金,则 Nemty 运营商会保留这笔款项的 30%,而分发者会得到 70%的努力费。

https://www.zdnet.com/article/nemty-ransomware-operation-shuts-down/

黑客攻击 wordpress 电子略读器

近日,专家发现了一种新的电子略读器,该软件与Magecart攻击中使用的类似恶意软件不同。新软件用于攻击使用WooCommerce插件的WordPress的电子商店。恶意软件会收集付款明细,并将卡号和CVV安全代码以Cookie的纯文本格式保存。然后,脚本使用合法的file_put_contents函数将它们存储到wp-content / uploads目录结构中保存的两个单独的图像文件中。由于在分析时,两个文件都不包含任何被盗的数据,这种情况表明恶意软件具有在攻击者获取信息后自动清除文件的能力。

https://mp.weixin.qq.com/s/sf63bbDlDAHzssLBXJl5pQ

黑客攻击 Ragnar Locker勒索软件 葡萄牙能源公司EDP

近日,攻击者利用Ragnar Locker勒索软件袭击了葡萄牙跨国能源公司EDP(Energias de Portugal),并且索要1580的比特币赎金(折合约1090万美元/990万欧元)。对此,EDP尚未作出回复。EDP集团是欧洲能源行业(天然气和电力)最大的运营商之一,也是世界第四大风能生产商。该公司在全球四个大洲的19个国家/地区拥有业务,拥有超过11500名员工,并为超过1100万客户提供能源。

https://mp.weixin.qq.com/s/DIce3tx6rnAGJReOiJfZUA

黑客攻击 Android Trojan-Banker 葡萄牙银行

近日,据外媒报道:黑客再次通过Android Trojan-Banker攻击葡萄牙银行组织。此行的最后一次记录是在2020年3月13日,其中针对不同银行组织的其他客户传播了类似的Trojan-Banker。该活动从模仿目标组织的新域名开始。这些域通常在威胁发生的前一天(或同一天)进行注册。所有受关注的活动都已在 0xSI_f33d上注册,这是一个开放共享的供稿,专注于仅针对葡萄牙公民的恶意活动。

https://mp.weixin.qq.com/s/LptwIPCynPESJcE4MSmGgw

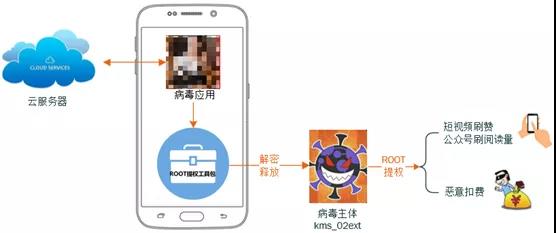

病毒补丁 Android Native病毒 “刷赞狂魔” 恶意扣费 僵尸粉

近日,360安全大脑详细披露了一种兼容安卓64位的Android Native病毒——“刷赞狂魔”。不同于一般病毒,“刷赞狂魔”病毒十分狡猾,该病毒不仅能通过修改系统文件、云控加载等技术手段躲避杀毒软件,还会利用CVE-2019-2025(水滴漏洞)等多个Android系统漏洞获取手机最高的ROOT权限。这也就导致,一旦手机感染该病毒,将被植入大量难以删除的底层恶意模块,惨变“工具人”之余,还可能碰到恶意扣费的情况。该病毒以虚假色情应用为诱饵诱使用户上钩,暗地里悄悄通过短视频网络接口给短视频疯狂刷赞、为公众号刷阅读量,在不知不觉中让普通用户变身刷赞“僵尸粉”。

https://mp.weixin.qq.com/s/QBXK5qpRpmcM4DW_7x5qZw

数据泄露 Aptoide应用商店 用户信息

近日,用于Android应用程序的第三方应用程序商店Aptoide被曝泄露了2000万个Aptoide用户的详细信息。据有关黑客介绍,Aptoide是一个,本次泄露数据是在一个著名的黑客论坛上发布的,它仅仅是大批3900万条记录的一部分,该黑客说是在本月初发生一次黑客攻击后获得的。据悉,本次泄露数据其中包含有关在2016年7月21日至2018年1月28日期间注册或使用Aptoide应用商店应用的用户的信息,包括诸如用户的电子邮件地址,哈希密码,真实姓名,注册日期,注册IP地址,设备详细信息和出生日期(如果提供)之类的详细信息。 其他详细信息还包括技术信息,例如帐户状态,注册令牌,开发人员令牌(如果该帐户是超级管理员)或推荐来源等。

https://www.zdnet.com/article/details-of-20-million-aptoide-app-store-users-leaked-on-hacking-forum/

数据泄露 Webkinz 儿童游戏网站

近日,著名儿童游戏网站Webkinz被曝泄露了近2300万玩家的用户信息。据悉,Webkinz游戏于2005年作为Ganz毛绒玩具系列的在线对应产品推出。用户可以在Webkinz网站上从毛绒玩具中输入代码,在其中他们可以玩和管理虚拟宠物形式的玩具版本。该游戏是过去十年中最成功的在线儿童游戏之一,仅次于迪士尼的企鹅俱乐部。据有关人士表示,在线上传的1 GB文件包含22,982,319对用户名和密码,其中密码使用MD5-Crypt算法加密。此次泄露的数据除了用户名和密码对之外,黑客还成功地获得了父母电子邮件地址的散列版本。

数据泄露 DoppelPaymer SpaceX 特斯拉 波音

近日,外媒The Register报道,由于没有收到勒索款项,DoppelPaymer 在网上公开了关于 SpaceX,特斯拉,波音等公司的机密信息。据悉,被泄露的信息包括 Lockheed-Martin 设计的军事装备的细节(比如反迫击炮防御系统中的天线规格)、账单和付款表格、供应商信息、数据分析报告以及法律文书等。此外,Visser 与特斯拉和 SpaceX 之间的保密协议也在其中。值得一提的是,这些机密信息均来自一家零部件制造商 Visser Precision。尽管 Visser Precision 仅是一家为汽车和航空业定制零件的制造商,但其客户涵盖了 SpaceX、特斯拉、波音、霍尼韦尔、Blue Origin,、Sikorsky、Lockheed Martin 等大型公司,其被窃取的机密文件也与这些公司相关。

https://mp.weixin.qq.com/s/_GRYTeV42xDficV1GqXz8A

相关阅读