澳大利亚智库Data61及该国国防科技集团(DSTG),炮制出了偏执狂都喜欢的应用展示技术——通过将一块ARM CPU和安全微内核烧录至KVM切换器中。

Data61的可信系统团队成员凯文·埃尔芬斯通和托比·穆雷解释道:安全环境中的员工有时候需要在桌面上摆放多台PC。每台连接各自的网络,运行处于隔离基础设施中的应用。这些物理隔离措施提供了安全保障,企业对数据不能在应用间流动感到满意。为使工作台位不那么凌乱,包括“键盘、视频和鼠标”(统称为KVM)的切换器(注:也叫多计算机切换器)应运而生,可使用户在多台PC间共享一套人机接口外设。

但是,尽管KVM切换器可以化繁为简,但用户却始终在同一时刻只能看到一个App。鉴于共享来自不同源的数据是某些人工作所需,这样一来就不太妙了。

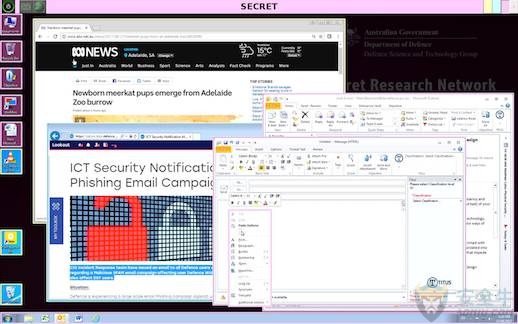

于是,Data61新推出“跨域桌面合成器”(CDDC)——一块像KVM切换器一样提供外设集成功能的小硬件。KVM切换器能做的事,它都能做到,而且还能在同一块屏幕上显示不同机器的应用,甚至可以在各窗口间剪切粘贴。

CDDC采用seL4微内核——经数学证明无错的代码,部署在对可靠性和弹性要求极高的环境中。

CDDC的现场可编程门阵列,包含seL4和从不同PC抓取App并在一块屏幕上显示的代码。

该设备的输出仅仅是视频,所以,即便用户在屏幕上看到至多4台物理隔离PC或瘦客户机(thin client)的App,这些机器的物理隔离状态依然没有被改变。

除此以外,CDDC还可以通过应用策略,仅让经允许的像素从PC转到CDDC驱动的监视器上。用户还会被提示他们当前操作的App都应用了哪个级别的安全。不同窗口间的互动也要遵守安全策略——从绝密级到仅供官方使用的App之间的恶意剪切粘贴是不被允许的。

穆雷称,Data61打造CDDC的原因,虽然商业产品也可以安全对App进行展示,但通用虚拟机管理程序却有诸多已知漏洞。Xen最近的灾难就是敏感用户不热衷商业产品的一个原因。

目前,穆雷希望澳大利亚国防和政府机构对CDDC感兴趣。随时间推移,他希望金融服务、医疗和能源产业用户,也能欣赏这种华丽偏执狂式的应用展示机会。

相关阅读

又一种入侵物理隔离设备的方法 利用KVM

Xen虚拟机管理10个月内连曝3个高危虚机逃逸漏洞