构建主动安全防护能力的6个关键技术

当前,网络安全形势更加严峻,而传统安全建设思路以被动防御为主,基于已知的攻击特征和规则匹配形成防护,缺乏对新型威胁的安全感知能力和应对手段。

标签:6个关键技术, 安全防护《工业控制系统安全威胁白皮书》与《工业控制器安全防护新方向》

日前,在宁波召开的中国工业互联网创新成果发展大会上,浙江国利网安科技有限公司与中国电子信息产业集团有限公司第六研究所联合发布了《工业控制系统安全威胁白皮书》,为工业企业和安全人员提供了工业控制系统的安全防护思路与解决方案。

标签:安全威胁, 安全防护, 工业控制器, 工业控制系统DLP只是”青铜”,数据自主保护才是未来的”王者”

数据泄露防护(DLP)技术是目前数据安全防护领域的事实标准之一,在远程工作模式和云计算应用大量普及之前,DLP在组织数据泄露防护中发挥了巨大作用。

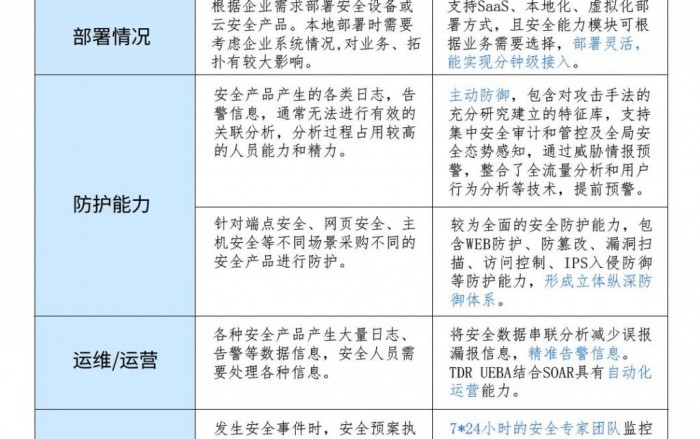

标签:DLP, 安全防护, 数据自主保护传统安全防护 VS TDR智能安全运营

电子邮件安全公司Ironscales委托IT研究与咨询公司Osterman Research执行的调查研究显示:“网络钓鱼仍旧是令企业损失惨重的主要威胁,一些拥有坚实IT和安全团队的大企业每年要花费110万美元用于缓解网络钓鱼攻击。”

标签:TDR, 安全防护, 智能安全运营工业控制器安全防护新方向

目前,超过80%的国家关键基础设施依靠工业控制系统来实现自动化作业,而工业控制器作为工业控制系统的重要组成部分,是决定工业控制系统工艺运行的核心部件,工业控制器的安全将直接关系到工艺流程安全,进而间接关系到国家的战略安全。

标签:安全防护, 工业控制器, 新方向以攻铸防,以实战治御安全防护三大痛点

攻防实战,在突破对抗与渗透防御的博弈往来间,安全环境中的薄弱间隙和“未知”弱点更亟需解决。应需,解决当下安全问题;应势,治理“已来”的未知威胁,建立全面检验网络安全风险监测、分析、阻断及响应等方面的安全能力。

标签:安全防护攻防演练 | 实战加分,安芯网盾实时帮您轻松应对哥斯拉Webshell魔改

近日,安芯网盾安全团队分析了一个从实战中拿到的样本,分析发现该样本是基于“哥斯拉Webshell”进行魔改的内存马,安芯网盾内存保护可实时帮您轻松应对哥斯拉Webshell魔改。

标签:安全防护, 安芯网盾, 攻防演练零信任安全防护理念在公安大数据行业中的实践

近期,安全领域讨论的最多的就是《关键信息基础设施安全保护条例》以及9月1日将会一起施行的另一部重要法例《数据安全法》。

标签:公安大数据, 安全防护, 零信任境外黑客扬言将攻击我国视频监控系统,360物联网安全支招如何”免疫”攻击

该组织声称已掌握我境内大量摄像头控制权限,并在Pastebin平台公布了70余个闭路电视系统外围探测信息。360物联网安全团队第一时间回应事件,为广大用户及物联网设备厂商支招。

标签:安全防护, 抗疫百卓网络亮相乌镇互联网大会 聚焦关键信息基础设施安全防护

由国家网信办、科技部、工信部、浙江省人民政府共同主办的第六届世界互联网大会于20……

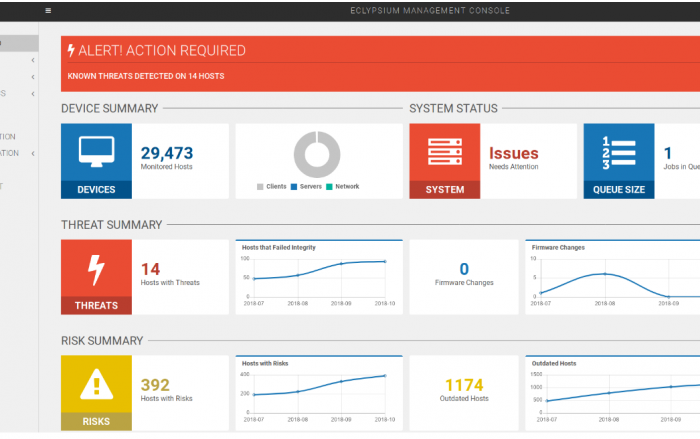

标签:乌镇互联网大会, 互联网之光, 安全防护, 百卓网络Eclypsium:专注设备底层固件的安全防护

Eclypsium的产品的特点在于专注固件的防护。Eclypsium面向企业用户推广的固件防护平台,只针对引导阶段机器码本身的完整性和可用性,防止企业的产品在被攻击者利用底层的漏洞而产生无法挽回的后果。

标签:Eclypsium, 固件安全, 安全防护