新思科技发现D-Link无线路由器存在漏洞,可绕过加密

Defensics 802.11测试套件现在可以识别绕过整个WPA加密机制的情况。测试套件现在包含一个单独的SafeGuard功能来测试此漏洞,如果它检测到WPA加密被绕过,则测试将显示失败。因此,针对其AP运行Defensics模糊测试的供应商将意识到此漏洞。测试的D-Link设备是随机选择的,D-Link已经发布了该设备的补丁。

标签:Defensics 802.11测试套件, 思科从Gartner新领导者看NGFW的未来方向

思科此次第一次进入企业网络防火墙领导者象限是思科这几年来技术完善的成果。从打造一个完整的安全生态体系角度来看,思科已将目光放到了近年来逐渐兴起的网络保险上,而这一点也很有可能成为网络安全生态体系整体解决方案的一个趋势。

标签:Gartner新领导者, NGFW, 企业网络防火墙, 思科“安全至上 全局为王” 思科参加2018国家网络安全宣传周

安全始终是思科第一优先级的核心业务。当下,面对不断变异且极具迷惑性的安全威胁,碎片化、局部性的解决方案无法实现真正有效的防御。思科最新推出的‘安全至上 全局为王’的理念,能够联动协作、着眼全局,实现智能、自动安全防御。

标签:全局安全观, 国家网络安全宣传周, 思科, 网络安全火眼金睛:利用机器学习识别加密流量中的恶意软件

不管是网络安全还是智慧网络,强大的网络流量可视化能力一直是思科安全领域技术的核心支撑。通过对不同恶意和正常流量使用TLS、DNS 和SPLT方面的差异,思科提炼出恶意软件的流量特性,并最终形成了针对恶意软件流量传输模型的安全地图。

标签:Stealthwatch, 思科, 恶意软件识别, 机器学习, 机密流量全智慧的网络是怎样的一个网络?

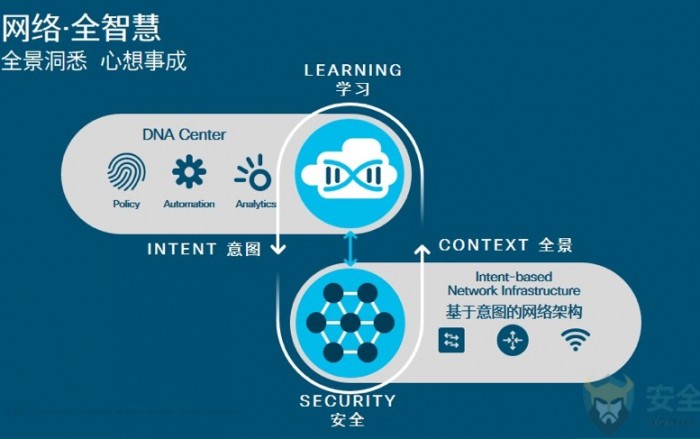

基于意图的全智慧的网络是指以策略、编程的方式去实现网络管理配置的自动化运行,此外,它还内置安全功能,能发现威胁并自动响应,帮助企业远离高级威胁。

标签:Catalyst 9000, DNA中心, 全智慧, 加密流量分析, 思科网络·全智慧 安全·新变革

为了重新实现攻击者与防御者之间的平衡,思科倡导实现真正“有效的安全”,打造基于标准化的、简单易用的集成式自动化解决方案,旨在为客户带来真正有效的安全性。

标签:Talos, 勒索攻击, 威胁检测时间, 思科今年已发生的十大安全并购

随着技术产业几大巨头对供应商和初创公司的吞并——特别是机器学习、AI和自动化方面,今年已确定会是很有趣的并购年份。2017开年至今有哪些最重要的网络安全并购?

标签:IBM, 并购, 思科, 网络安全揭秘威胁情报的王者Talos

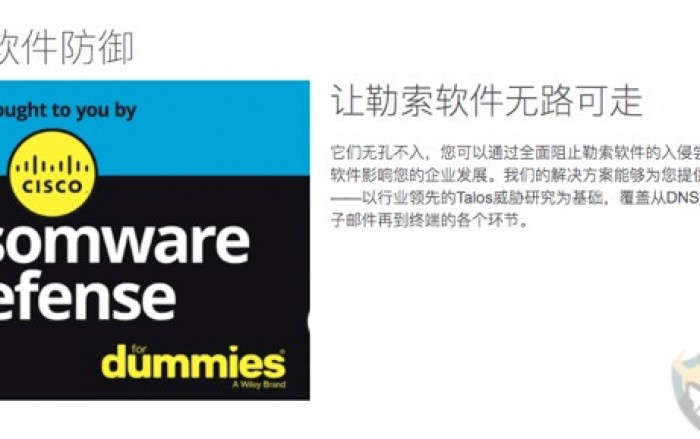

以Talos团队威胁情报分析为核心的前沿技术,则成为思科网络安全产品发展的路径和趋势:构建以威胁防御为中心的安全集成架构。这种安全模式将覆盖整个攻击过程,减少各种各样的产品以及互相脱节的解决方案所造成的安全复杂性。

标签:Talos, 威胁情报, 思科网络·全智慧开启思科新一代网络构想

通过使用思科Talos团队提供的网络情报以及机器学习技术来分析元数据流量模式,思科新一代网络甚至能够在加密流量中发现已知威胁,而无需解密流量或破坏数据隐私。

标签:全数字化网络架构, 加密流量分析, 思科思科荣膺Frost & Sullivan全球防火墙市场领导奖

思科荣膺Frost & Sullivan 最高荣誉,引领全球防火墙市场思科新一代防火墙。帮助客户实现全数字化计划,同时抵御高级恶意软件和勒索软件的攻击。

标签:Frost & Sullivan, 思科, 防火墙Petya勒索软件变种Nyetya全球爆发

目前还没有完全确定该勒索软件的传播源头和路线,基于目前的分析,我们认为这个勒索软件的传播和感染,很可能与乌克兰的一款被称为MeDoc的会计管理软件的升级更新系统有关。思科Talos还在持续分析该勒索软件的传播源头。

标签:Talos, 思科