CNNVD关于WannaCry勒索软件攻击事件的分析报告

目前较为明确的攻击幕后背景线索主要是从代码中逆向分析发现的三个比特币钱包地址以及五个暗网命令控制服务器,各国网络安全与司法调查机构均已锁定了这些目标,通过各方合作,将有望从这些线索中尽快发现攻击者的实际背景情况。

标签:CNNVD, wannacry, 勒索软件全球爆发勒索病毒“永恒之蓝” 解决方案在此

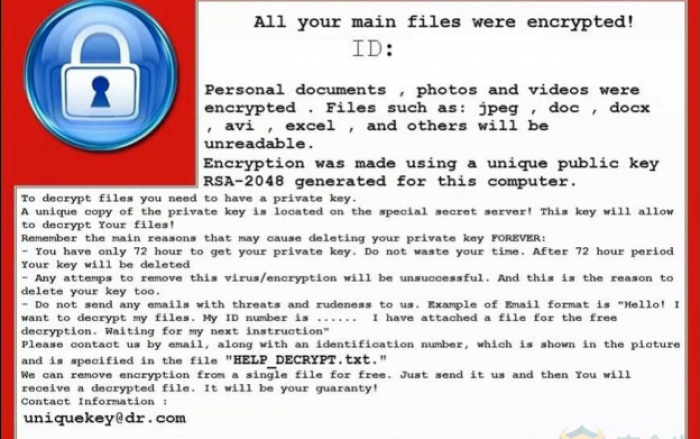

“永恒之蓝”可远程攻击Windows的445端口(文件共享),如果系统没有安装今年3月的微软补丁(MS17-010),无需用户任何操作,只要开机上网,“永恒之蓝”就能在电脑里执行任意代码,植入勒索病毒等恶意程序。

标签:勒索软件, 响应措施, 永恒之蓝UEFI漏洞可被用于安装底层勒索软件

UEFI漏洞并不新鲜,但因为可以用于安装持久性强的恶意软件,甚至被完全清除乃至系统重装后都能再次感染操作系统,而受到攻击者的珍视。

标签:UEFI漏洞, 勒索软件, 固件, 技嘉移动银行木马活跃度升级 恐成黑客攻击跳板

由于当下很大一部分移动设备存储有企业数据,一旦被攻破,这些数据很有可能就会被不法分子获取。而且,由于企业数据的价值更大,因此一旦其被勒索软件锁死的时候,企业往往不得不支付赎金,这也助长了不法分子对企业实施勒索攻击的气焰。

标签:勒索软件, 移动木马, 银行清除勒索软件作战方案

勒索软件就是个令人不安的提醒,让你警醒灾难随时有可能发生,有防人之心。但如果你像对待你家一样对你的PC——打扫、维护、防范外界威胁,那你便会因为已经做好防范而放宽心。

标签:勒索软件, 安全习惯, 数据备份2017年勒索软件与商业邮件欺骗将继续蔓延

2017年勒索软件家族数量将会增长 25%,虽然在数量上增长趋于平稳,但平稳的背后将会推动网络竞争多样化,触及更多的潜在受害者和更大的目标。不仅非桌面计算机终端 PoS 系统或者 ATM 将会遭受勒索攻击,针对工业环境的勒索软件以及物联网攻击也将呈现更大的破坏性。

标签:勒索软件, 商业邮件欺诈调查︱2016年恶意邮件数量飙升七倍

Proofpoint指出,在2017年初漏洞利用工具包的使用率从峰值狂跌了93%,然而勒索工具变体的数量骤增了30倍。

标签:Proofpoint, 勒索软件, 商务电子邮件诈骗, 恶意邮件威胁情报告诉我们 大部分网络犯罪并不复杂

网络威胁情报呈现给我们的,反而是大多数威胁都只简单地利用一系列已知漏洞和其他弱点,来达成最小阻力最大收益。

标签:凭证管理, 勒索软件, 威胁情报, 漏洞利用“扫帚星病毒”节前爆发 留二维码敲诈赎金

对付“扫帚星病毒”等勒索软件应该以预防为主,电脑和服务器及时打补丁,陌生邮件的附件不要点,重要资料也应定期备份,并使用安全软件拦截病毒。

标签:勒索软件, 国产, 扫帚星Elasticsearch遭勒索软件攻击 被删除数据达450TB

Elasticsearch攻击者并未对数据进行备份,而是直接删除了至少500亿条,近450TB的数据。

标签:Elasticsearch, 勒索软件