SHA3-256加密可防量子攻击 再过几十亿年都没问题

如中世纪般老旧的哈希散列标准似乎能扛过薛定谔的量子猫

虽然有理由假想真正的量子计算机将摧毁传统非对称加密,但可能会很惊讶地发现:散列函数或许能留存下来。

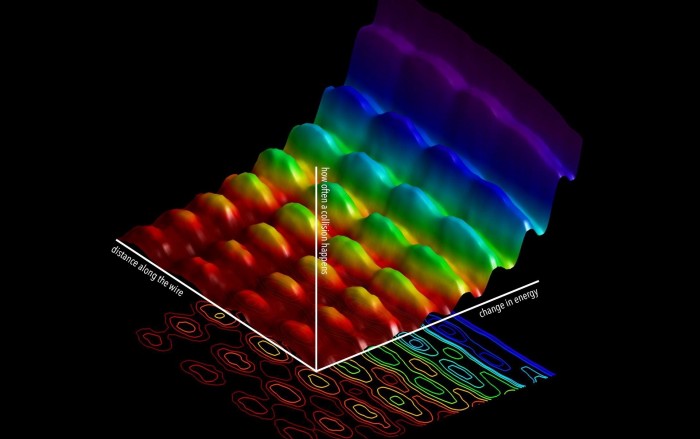

加拿大沃特卢大学的一组科研学者,在国际密码学研究学会发表了一篇论文,其中结论正是如此。这些学者中还有来自圆周理论物理研究所和加拿大高等研究院的科研专家,他们用格罗弗算法(一种搜索“黑箱”的量子算法)攻击SHA-2和SHA-3,观察其结果。

根据他们的测算,SHA-256和SHA3-256均需大约2^166个逻辑量子比特周期才能被破解。这或许有点反直觉,论文称问题并非出在量子计算机上,而是出在用以管理量子计算机的经典处理器上。

文章指出:“主要难点在于,物理量子比特的相干时间是有限的。物理系统中的噪音将最终腐坏任何长计算的状态。”

“保持逻辑量子比特的状态是一个活动的过程,需要对错误检测和校正程序进行周期性评估。”

如果量子校正被专用集成电路(ASIC)以每秒数百万散列值的速度处理,格罗弗算法将需要大约10^32年才能破解SHA-256或SHA3-256。

虽然没有到宇宙热寂消亡的10^100年这么久,也比宇宙诞生至今的近140亿年长得多。即便不考虑电路封装,采用每秒十亿散列的比特币挖掘ASIC,这个数字看起似乎仍将高达10^29年之久。

相关阅读

关键词: