欧盟市场特点

欧盟是一个相对不平衡的市场,有类似我国东西部的差距,但欧洲同时是一个相对一体化的市场。

在欧盟,尤其是西部及北部是高度发达的国家,业务本身有以下特点:

- IOT及数据业务增长快速,流量费用快速下降;

- Level 1 的运营商已经开始采购外部SAAS服务;

- 数据交换比较多,存在大量企业间、企业与政府的数据同步。

在安全层面,有以下特点

- 数据泄露仍然高发,欧盟是仅次于美国的第二数据泄露地区(数据来源https://infowatch.com/) ;

- 数据泄露是在各种严格监管要求下发生的,监管包括欧盟的regulation 及directive,各成员国自己的regulation 及directive及各种行业标准;

- 最新的数据保护法General data protection regulation 进一步加强了对个人数据的保护;

- 相对少量非法,灰色交易,欧盟法律更在意个人数据的保护,严禁泄露,比如我们将他人私人电话未经同意就转给其他人算作违法。

对国内运营的启示

对于数据保护及互联网服务的尝试,欧盟运营商相对领先,所以欧盟运营商在相关安全上有些的做法是值得国内借鉴的,以下亚信认为比较重要的几点。

1、注重隔离,不相信其它内部系统

注重隔离,不相信其它系统: 对于哪怕是电信运营商自己的系统,接入同样要进行安全控制。

这种做法在国内目前多渠道化后,很多运营商的其它系统包括面向互联网的APP系统都会接入BSS核心系统的情况下是值得参考的。作为核心的BSS系统的安全,一定要基于假定任何接入系统可能被黑客控制的情况下进行对接。

2、注意内部防护

欧盟运营商的安全人员首先考虑如何控制内部人员的风险,控制内部人员接触个人数据的概率。

对于个人信息在界面的展现,全部要求模糊化,个别不能模糊化的需要得到安全团队的批准。

很注意维护功能,要求所有的维护、尤其是个人数据的修改必须通过界面来进行,这样可以极大降低运维人员通过数据库接触个人信息的必要性。

3、个人数据清单非常重要

系统要有完整的个人数据清单,能标示出系统中哪些表、哪些字段是敏感数据,有了这个清单,才能根据这些信息进行后续控制,如:

- 数据的加密处理

- 数据的模糊化处理

- 在测试环境的数据脱敏

- 个人数据备份

- 个人数据在线、离线保存年限

- 法律纠纷时候的个人数据收集

3、事中管理及主动发现

注重事中管理,audit及audit trace 是系统必备功能,SIEM(安全信息及事件管理)系统也是基本部件,这样虽然还不能做到一线互联网通过大数据来进行的主动发现,但通过SIEM 也是同样可以通过主动分析拿到安全预警。

4、安全是管理及设计出来的

另外从欧洲运营商的观点及亚信的实施经验看,安全防护已经不是仅仅传统防止外部入侵、防止Ddos攻击,有如下特点:

- 安全是需要根据安全规范,从设计就开始考虑如何实施的事情

- 安全设计、实施必须尊守相关法律及安全标准

- 日常的安全监管及相关执行很重要,安全是一个长期性及持续性工作

- 安全是很贵的,安全投入必须单独考虑

另外,这些也值得国内借鉴,不能简单通过上线前或者临时渗透来判断系统是否符合安全标准。

亚信的BSS安全体系

安全体系不是简单的软件架构及防入侵,还包括很多日常工作,包括非常重要的合规性工作。

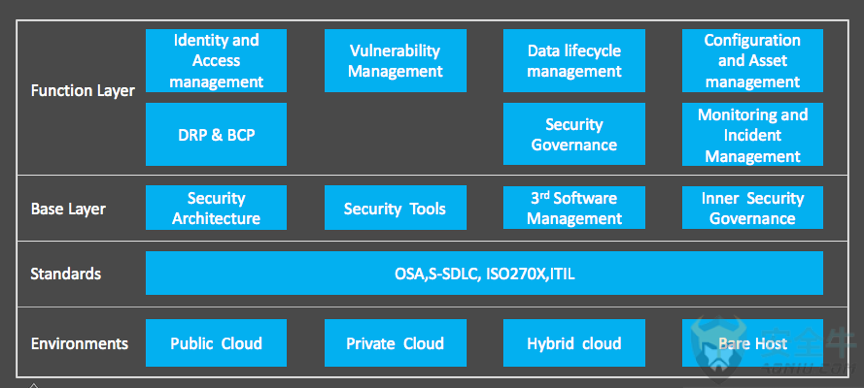

以下是亚信安全体系,请注意体系并不仅仅是软件架构,体系覆盖了管控、运维环节,覆盖了支持的环境及遵循的标准等;

最下层是环境: 明确亚信安全体系能够支持的环境、从裸机、私有云到公有云及混合云。

中间是标准,即明确体系需要完全满足的各种业界标准,目前亚信核心标准是以下四种:

- Open security architecture ,架构层面需要满足的标准

- 2)S-SDLC, 开发流程需要准守的标准

- ISO 2700X, 日常工作、项目运维需要遵循的标准

- ITIL, 日常运维需要满足的标准

此外根据项目是否包括信用卡相关支付类信息,来决定是否要支持PCI-DSS及ISAE3402。并且开始尝试将DevSecOps 要求贯穿开发过程。

在标准之上是基础层,包括:

- 以OSA为基础的安全架构,不仅仅考虑运行,还覆盖运维需求,如数据管理框架。

- 安全工具,包括外购的代码扫描、内部与CI结合代码安全限制、自动化安全扫描脚本集等

- 内部安全管控, 以S-SDLC及ISO 2700X为核心的内部日常安全管控

最后是亚信最终在每个BSS项目可以展现的安全功能,包括:

- Identity and Access management,身份识别及访问控制 。 这块是安全比较常见的基础功能,识别用户并对访问权限进行控制。

- Vulnerability Management弱点管理,为每个项目建立安全弱点识别,定期更新并根据识别结果进行安全加固,软件版本升级。

- Data lifecycle management数据生命周期管理,对于敏感数据,欧盟及安全规范有保留周期、清理方式要求,数据生命周期主要关注如何满足这些要求。

- Configuration and Asset management配置及资产管理,主要围绕CMDB实现各环境的资产管理,比如管理属于部署是符合规划,避免出现误安装出现错误及安全弱点。

- DRP & BCP灾难恢复计划及业务持续计划,根据现场实施情况,制定出符合ISO标准的灾难恢复计划及各种人为、自然灾害下,如何保持业务持续的计划(BCP)。

- Security Governance安全管控, 依靠内部管控为每个项目实现最终项目安全管控。

- Monitoring and Incident Management监控及事故管理,除常见的监控,这块还包括

- 错误处理(error-handling)

- 出现安全事故的处理流程,如如何联系被泄露数据的客户,那个级别的数据泄露需要在多长时间内进行升级、如何通知监控机构等。

亚信的能力

通过在欧洲项目的实施,亚信可以帮助国内运营商:

1、建立日常的安全管理流程

建立起符合ISO2700X及ITIL 的日常安全管理流程,检查日常运维是否符合安全要求,建立起以audit、audit trace及SIEM 为核心的事中管理及主动发现的安全体系,提前发现安全问题。

2、加强对个人数据的保护

协助运营商强化对个人数据的保护,建立一整套的个人数据生命周期管理机制,包括:

- 访问审计

- 数据备份

- 数据清理

- 数据恢复

- 个人信息采样

- 测试环境数据混淆

3、增加目前产品部署、运维方面的安全性

以符合OSA,ITIL等标准,重新审视目前产品的安全缺陷,通过分析、论证、实施协助等过程:

- 提升目前产品部署、运维等方面的安全性。

- 提升提供商在安全设计、安全开发、安全测试方面的能力。

未来演进方向

在未来方向上,除保证符合GDPR要求以外,亚信BSS安全将重点向以下方向发展:

- 建立虚拟化环境下安全体系;

- 增强对IOT下,多种未知设备模式、高并发下的安全体系;

- 加强对实时大数据的管控、保护敏感数据;

- 引入大数据分析进行安全控制;

- 从Devops 走向DevSecOps。

作者:亚信科技 谢慧强