2017年是智能网联汽车快速发展的一年,目前国家已经将发展智能网联汽车作为“互联网+”和人工智能在实体经济中应用的重要方面,汽车产业重点转型方向之一。其中,信息安全成为智能汽车发展的重中之重。

4月2日,360集团发布《2017智能网联汽车信息安全年度报告》(以下简称《报告》)。《报告》从智能网联汽车信息安全规范、智能汽车CVE漏洞分析和破解案例分析三个角度,阐述了2017年智能网联汽车信息安全的发展历程。《报告》指出,“刷漏洞”已经成为攻击智能网联汽车车的最新手段,汽车厂商应该配备信息安全团队,持续监测漏洞。同时,汽车信息安全标准亟待建立。

汽车信息安全进入“刷漏洞”时代

《报告》介绍,国家2017 年 4 月发布的《汽车产业中长期发展规划》,再次将智能汽车作为重点内容,提出了不同等级智能驾驶系统 ,2020 年和 2025 年的新车装配率要求。据发改委预测,预计2020年,中国智能网联汽车新车占比将达到50%,达到千万级,中国成为智能网联汽车第一大国。

“2017年,汽车信息安全已进入刷漏洞时代。”360集团智能网联汽车安全实验室负责人刘健皓介绍,国内外汽车信息研究人员发现的TCU和安全气囊等漏洞也分别获得到CVE漏洞编号,说明智能汽车信息安全漏洞开始受到普遍关注。

《报告》称,智能网联汽车确实存在很多漏洞,黑客一旦通过漏洞攻击,将会给用户带来巨大人身、财产安全危害。目前已经发现的漏洞涉及到TSP平台、APP应用、Telematics Box(T-BOX)上网系统、车机IVI系统、CAN-BUS车内总线等。报告对2017年度汽车信息安全漏洞进行了详细解析,有的漏洞可以远程控制汽车、有的漏洞可以对人身造成伤害。

汽车信息安全在一开始就受到了电信行业、汽车行业、汽车电子设备行业以及互联网服务商的重视。现代车辆由许多互联的、基于软件的IT部件组成,为了避免出现安全问题,需要进行严格测试。可喜的是,汽车厂商不断加大汽车网络安全的投入,第三方和汽车厂商都建立了CVND等漏洞平台,目的通过共享漏洞信息,提高汽车网络安全领域的总体安全能力。

汽车信息安全研究员Aaron Guzman针对斯巴鲁Starlink系统漏洞攻击路径示意图

《报告》还对2017年出现多种系统破解案例进行了技术分析。

国内外安全标准加快制定进度

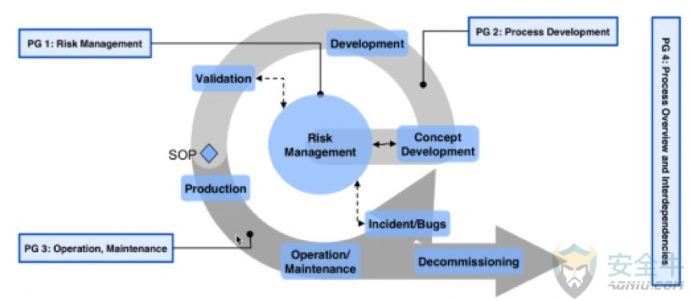

2017年,国外、国内的汽车信息安全标准制定工作也在积极进行中。国际ISO/SAE在进行21434(道路车辆-信息安全工程)标准的制定,该标准主要从风险评估管理、产品开发、运行/维护、流程审核等四个方面来保障汽车信息安全工程工作的开展。中国代表团也积极参与此项标准的制定,国内几家汽车信息安全企业、整车场,也参与了该标准的讨论,该标准将于2019年下半年完成,预计满足该标准进行安全建设的车型于2023年完成。

ISO/TC22道路车辆技术委员会成立ISO/TC22/SC32/WG11 Cybersecurity信息安全工作组(来源:SAE)

国内标准制定方面,2017全国汽车标准化技术委员会已经组织两次汽车信息安全工作组会议,全国信息安全标准化委员会、中国通信标准化协会等各大国标委,联盟组织在积极研究汽车信息安全标准相关工作,加快汽车信息安全标准的制定进度。

汽车信息安全保护建议

360智能网联汽车安全实验室根据过去一年与诸多厂商的安全实践,提出四条智能网联汽车信息安全建设建议:

- 汽车制造厂应做好信息安全工作,培养专职的人员牵头信息安全工作,将后台和前端放到一起共同协作解决信息安全问题,为全面防护打下良好的基础。

- 在没有安全标准及规范的环境下,最重要的关键环节是把控上线前的安全验收,将危害最严重、影响范围最广的漏洞解决,可以达到一种相对安全的状态。后续依靠持续的漏洞监测,保障不会因为新的漏洞造成入侵事件。

- 安全漏洞始终存在,应建立动态防护体系,针对攻击能够进行动态调整,才能够做到攻防平衡。

- 建议各大汽车厂商、供应商、安全公司贡献自己智慧和能力,在国内汽车智能科技领先的条件下,引领国际标准。