“WannaCry之后,美国出台了一系列标准,但是这些标准,我们的可信计算早就做到了。”这句掷地有声的话来自于中国工程院院士沈昌祥。

1月17日,第四届中国可信计算产业发展论坛在北京召开,会上举行了金融安全可信专委会的揭牌仪式,中国工程院院士沈昌祥、中国工程院院士方滨兴、中国工程院院士倪光南、中国社会科学院法学研究所研究员周汉华、中央电视台技术管理中心主任徐进分别发表了主题演讲,此外,来自华大半导体有限公司、蓝玛卓信科技有限公司、桥通通信技术有限公司、中标软件有限公司、可信华泰信息技术有限公司等企业的代表也就可信产业的发展现状进行了讨论。

方滨兴院士:“安全和可信,取决于环境适合什么”

安全和可信是两种殊途同归的思路。安全基于恶人假定,依托防范能力;可信基于好人假定,依托鉴定能力。这两种思路是可以互相替代、结合的,关键点在于,企业/国家面对的是怎样环境,即鉴定好人容易还是防范恶人容易。

方滨兴院士举了一个例子。他讨厌坐某航空公司的航班,因为该公司对vip客户对审查比常人严格,这就是安全的逻辑,对高危群体严加排查,而去中南海开会时,专家坐的是专机,没有搜身等环节,这就是可信计算的便利。安全手段没有最完美的,只有最适用的。完全未知的情况当然用安全,已知环境则要用到可信计算。

可信计算有两个基础理念:首先,是假定恶人无所不在、无所不能,即理论上的可能必然转化为实践。以输入密码为例,出于人们的安全需求,陆续出现了软键盘、动态软键盘、完全动态随机键盘、输入密码就白屏等手段来防止密码被窃,可是恶人也可以通过坐标推断、动态截图、瞬时截图等手段加以针对,这种对抗是所有可信、安全技术必须考虑的问题。其次,可信最终要依赖人,人必须有高度的参与性。人的参与对于可信计算有着特殊的含义,可信计算很少像安全问题那样把错的当成对的,而是常常把对的当成错的,这就需要人参与放行,可信系统可学习人的调解过程。

从TPCM看国内可信算法的前瞻优势

在可信领域,国际上最主要的组织是1999年成立可信计算平台联盟(TCPA),后改名为可信计算组织(TCG),主要成员包括AMD、惠普、IBM、英特尔和微软。

但是国内的可信技术起步更早,在很多理念上也更具前瞻性。比如,TCG旧的公钥密码算法在密钥管理、密钥迁移和授权协议上极为繁琐。国内自主设计了一种以对称密码与非对称密码相结合的密码体制,在安全性和效率上极富成效,TCG的拳头产品TPM2.0加密芯片后来就借用了这种算法并申报了专利。

这件事带来几个启示,首先是对国内可信技术的肯定,但是另一方面,国际竞争形势的严峻也迫使前瞻性的技术必须尽快形成可推广的产品,只有产品打出去、散出去才能维持来之不易的领先地位,可信平台控制模块(TPCM)就是关键的一步。

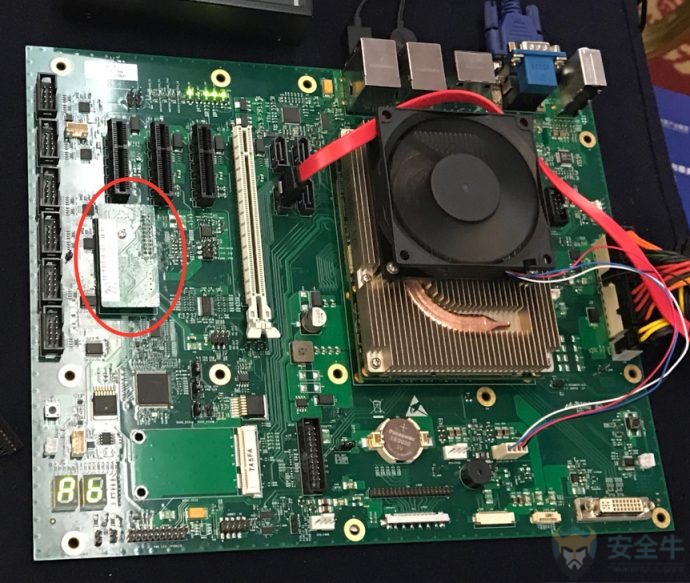

搭载在主板上的TPCM

去年的大会上,沈昌祥院士提出了可信计算3.0理论,他认为安全问题的根源在于系统的逻辑缺陷。黑客利用逻辑缺陷的过程必然伴随着外来可执行实体的介入。可信计算需要全面记录合法的可执行实体,并其行为进行细粒度审计,并与强制访问控制策略相结合,实现对重要数据的安全受控访问。

TPCM是主动免疫的可信计算3.0系统的基石,因而成为了本次会议的重头戏。华大半导体近期推出了三阶三路的TPCM架构设计,规定了计算机系统的三个阶段:待机阶段,低速的主动总线对启动代码进行度量确认;启动阶段,可信平台度量确认及可信运行环境的建立;运行阶段包括可信平台的维护、重要数据和运行代码的动态监控。这三个阶段中主控度量控制总线通道、低速从属通县总线通道、高速通讯总线通道轮流上阵,实现可信认证和监控。

沈昌祥院士用一个例子说明了TCG的核心产品TPM的先天不足:

中心CPU就是党政部门,TCPM是纪委,和主板是并行的,主动去盘查党委机构是否合理,这是我们所谓“静态的检查静态的”。TCG不是并行的,是在主CPU下挂一个功能模块TPM,是外部设备总线的I/O总线……让党政部门自己调用自己的人去化解问题是不可能的,TCG被动化解主程序,调用TSS软件栈形成子程序,这样既不能绕过主程序,又要调用应用程序,应用程序也是安全的大忌。

中国工程院院士沈昌祥细数TPM的缺陷

目前,华大半导体开发的TPCM模块已经被多家企业采用,蓝玛卓信、桥通通信、中标软件、可信华泰等TPCM领域的企业坦言,国内自主研发的TPCM的性能明显优于TCG的产品,对于战略行业和政企部门更是有划时代的意义,目前限制TPCM大规模普及的主要问题可能是较高的价格。

在过去的一年里,可信3.0从研发理念逐步成为了具体的合作项目。

中央电视台已经广泛应用可信技术。5月12号WannaCry爆发,紧跟着就是14号、15号的“一带一路”峰会,但是可信技术实现了保驾护航,中央电视台有600台数据服务器,系统复杂性很高,最终每个环节都实现了可信锁定,才确保了会议的顺利召开。

电力系统也逐步推广了可信技术,中央14号令要求电力系统实现四级可信等级保护,而此过程中,可信技术被要求不能对电力系统的效率产生较大影响,目前市以上的电力系统都已搭载可信技术,可信技术正向地区电网延展。

目前来看,国内的可信技术在理念和设计上是走在世界最前列的。虽然可信产品的普及程度和成本还不够理想,但对于那些对安全非常敏感的机构而言,仍是安全体系的有力补充。