东京举行的2017移动Pwn2Own大会上,展现了Pwn2Own竞赛史上最长漏洞利用链,安全研究人员采用11个不同漏洞在三星Galaxy S8系统中执行代码。

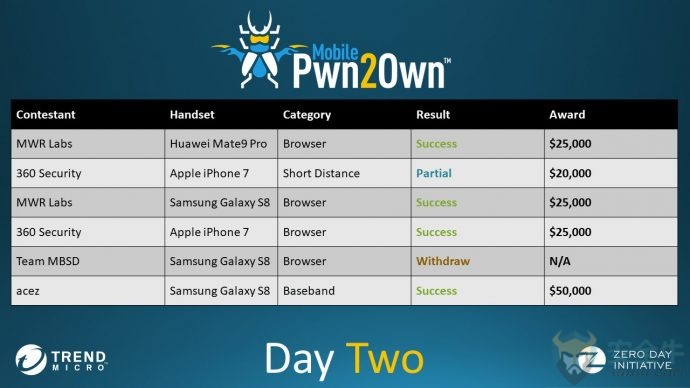

11月2日,今年移动Pwn2Own黑客竞赛的第二天,大波漏洞利用涌现,包括Pwn2Own史上最长漏洞利用链。

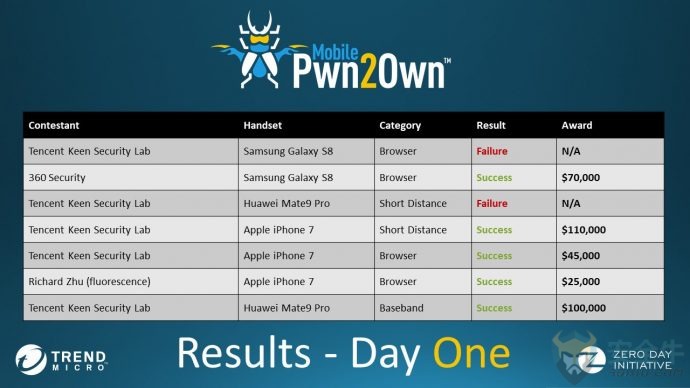

2017移动Pwn2Own大赛于11月1日至2日在日本东京举行,披露了32个漏洞,涉及苹果、三星和华为的移动设备。为期2天的赛事结束,主办方趋势科技的零日计划(ZDI)共颁出了51.5万美元的奖金。ZDI已私下向受影响厂商通报了所有这些漏洞,以便问题能得到修复。

大赛亮点之一,是MWR实验室演示针对三星Galaxy S8及其默认浏览器的超复杂漏洞利用。MWR实验室共用了Galaxy S8上6个应用中的11个不同漏洞,得以在该设备上执行任意代码,并渗漏潜在敏感数据。该漏洞利用的驻留功能之强,即使设备重启也不受影响。ZDI为整个漏洞利用链颁给了MWR实验室2.5万美元。

MWR实验室还攻击了华为Mate9 Pro手机上的谷歌(Chrome)浏览器。研究人员使用了5个逻辑漏洞来绕过Chrome浏览器的沙箱,然后渗漏数据。就此华为漏洞利用,MWR实验室又赢得一笔2.5万美元奖金。

苹果的iPhone 7是本次大赛首日的主要目标,但到了竞赛第2天,这款手机又出现在了目标列表中。第1天的比赛里,腾讯科恩安全实验室(Keen Security Lab),独立安全研究员理查德·朱,都演示了针对该款手机的新零日漏洞利用。

第2天的比赛中,奇虎360安全团队盯上了装有 iOS 11.1的 iPhone 7,成功利用了该移动设备上的2个漏洞。其中1个漏洞存在于浏览器中,另一个,是让研究人员得以利用Safari浏览器的iOS系统服务漏洞。奇虎360安全以这整个漏洞利用链,获得了ZDI颁发的2.5万美元奖金。

蜂窝基带第2个零日漏洞利用也在大赛第2天出现。基带,是管理蜂窝设备上所有无线电功能的组件。第1天的赛事中,腾讯科恩安全实验室,就成功演示了华为Mate9 Pro基带漏洞利用。第2天,昵称“Acez”的一名研究员,展示了三星 Galaxy S8 智能手机的基带漏洞,利用栈缓冲区溢出错误来执行代码。Acez获得了5万美元的漏洞奖励。

2天的安全漏洞利用过后,51.5万美元奖金被颁出,比2016年移动Pwn2Own大赛的21.5万美元奖金翻了一倍不止。

两天比赛最终结果

Pwn2Own大赛移动版是今年的第2场Pwn2Own,跟在3月份在加拿大温哥华举行的桌面和服务器版之后。那场Pwn2Own盛会上,ZDI共为51个零日漏洞颁出了82.3万美元的奖金。

相关阅读

一张表告诉你Pwn2Own 2017 破了哪些洞,发了多少钱,得了多少分

今年的移动Pwn2own破解大赛:iPhone+安卓=50万美元