该调查对通过比特币帐户支付医院勒索软件赎金的情况进行了跟踪;在 2016 年第二季度,勒索软件、移动和宏恶意软件威胁激增

新闻要点

- Intel Security 对通过可疑的比特币帐户支付的 10 万美元医院勒索软件赎金进行了跟踪;调查了金额高达 1.21 亿美元的勒索软件网络的运作情况

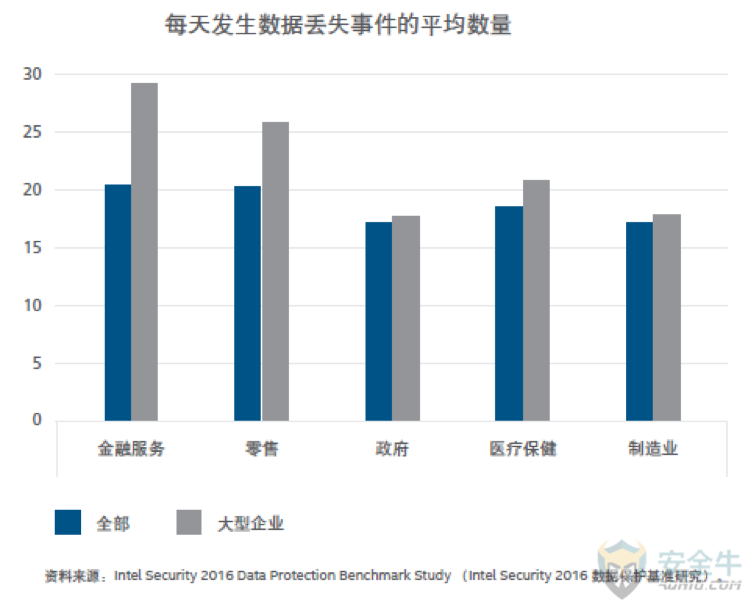

- Intel Security 调查显示,医疗保健和制造业在防范数据丢失方面准备最不充分

- 在接受调查的公司中,超过 25% 的公司未对员工或客户数据的共享和访问进行监控

- 在接受调查的公司中,仅有 37% 的公司对用户活动和物理介质活动采取终端监控措施

- 90% 的受访者拥有云保护战略,但仅有 12% 对云中的数据活动具有可视性

- 2016 年第二季度所记录的全新恶意软件数量创下历史新高;与上一年相比,移动恶意软件总数量增长了 151%

- 与上一年相比,勒索软件总数量增长了 128%;宏恶意软件总数量增长了 106%

中国北京,2016 年 9 月 14 日讯 – Intel Security 今日公布了《迈克菲实验室威胁报告:2016 年 9 月刊》,报告评估了勒索软件对医疗保健行业的威胁发展态势,对发生数据丢失的企业和数据丢失方式进行了调查,并详细介绍了 2016 年第二季度勒索软件、移动恶意软件、宏恶意软件及其它威胁的发展态势。

2016 年初,针对医院的恶意软件攻击大爆发,Intel Security 随后对此类攻击、此类攻击背后的勒索软件网络以及支持网络犯罪分子通过恶意活动获利的支付结构进行了调查。研究人员发现,医院恶意软件受害者向特定的比特币帐户支付的赎金金额接近 10 万美元。虽然医疗保健行业仅占勒索软件总“业务量”的一小部分,但迈克菲实验室预计,随着发动此类攻击的犯罪网络的飞速扩张,将会有更多行业成为勒索软件的攻击目标。

在 2016 年上半年,我们的研究人员发现,勒索软件的制作者和分发者通过针对各种行业发动勒索软件攻击,大约获得了 1.21 亿美元(189813 比特币)的赎金。黑暗网络讨论区中的信息显示,这一特殊的网络犯罪集团在今年前六个月累计获利 9400 万美元。

这一犯罪网络的规模与迈克菲实验室与其网络威胁联盟合作伙伴在 2015 年 10 月下旬开展的调查相吻合,该网络犯罪集团利用 CryptoWall 勒索软件发动勒索软件攻击,在两个月内勒索到近 3.25 亿美元的赎金。

研究团队认为,越来越多的网络犯罪分子将攻击目标指向医院,是因为此类机构采用的是旧式 IT 系统,医疗设备存在漏洞或未采取安全措施,多家机构共用相同的第三方服务,以及医院需要即时访问患者信息以便提供最佳的患者医护服务。

“作为攻击目标,医院在数据安全保护方面相对薄弱,环境非常复杂,而且迫切需要访问数据源,有时会关系到患者的生死存亡,这些因素组合在一起,对网络犯罪分子具有极大的吸引力。”迈克菲实验室副总裁 Vincent Weafer 表示。“勒索软件网络规模的扩张以及针对医院发动攻击的新苗头提醒我们,网络犯罪已经具有开发新行业领域的能力和动机。”

Intel Security 2016 年数据丢失防护研究

第二季度报告还介绍了对数据丢失事件进行评估的初步研究成果,包括数据泄露的类型、企业数据泄露的途径,以及企业为改进数据防泄漏能力而必须采取的措施。

调查发现,零售和金融服务机构针对数据泄漏部署了最广泛的防护措施,究其原因,迈克菲实验室认为,由于这两个行业经常会遭受网络攻击,而且行业机构所存储的数据具有较高的价值,因此行业内对网络攻击的防范措施比较完善。医疗保健和制造企业在过去遭受的网络攻击较少,因此它们在 IT 安全方面的投资也较少,导致它们的综合数据保护能力最差。

迈克菲实验室的研究人员发现,如果网络犯罪分子将攻击目标从易于更换的支付卡号进一步迁移到个人身份信息、个人健康记录、知识产权和企业机密信息等不易更改的数据,此时,这两个行业较为薄弱的防护措施将会尤其令人担忧。

“医疗保健和制造等行业为网络犯罪分子提供了攻击机会和动机。”Weafer 补充道。“它们相对薄弱的防护能力以及高度复杂的环境导致它们很容易被攻破,进而导致数据泄露。网络犯罪分子的企图可以轻松得逞,而且风险较低。当发现支付卡信息被盗后,企业和个人可以方便地取消被盗的支付卡。但您无法变更您的大部分个人数据,也不能轻易地更换业务计划、合同和产品设计。”

研究显示,25% 以上的受访者不会监控敏感员工或客户信息的共享或访问,仅有 37% 的受访者会对这两类信息的使用进行监控,尽管对于大型企业,这一指标提高到了将近 50%。

调查结果还显示,几乎 40% 的数据丢失与某些类型的物理介质(例如,拇指驱动器)有关,但仅有 37% 的企业对用户活动和物理介质连接采取了终端监控措施以应对此类事件。尽管 90% 的受访者声称已实施云保护战略,但仅有 12% 的受访者确信对云中的数据活动具有可视性。

Weafer 总结道:“无论数据存储在何处,无论以何种方式处理数据,我们在防止数据泄露方面始终面临挑战。不过,提高对企业范围事件的可视性并利用监控数据实现更长期的价值,是此项研究的一贯主题,企业可以从中学习到大量有效的实践做法,用于构建更强大的安全体系。”

2016 年第二季度威胁活动

在 2016 年第二季度,迈克菲实验室的全球威胁智能感知网络每分钟检测到 316 种新威胁,换言之,每秒超过 5 种新威胁;并记录了值得注意的勒索软件、移动恶意软件和宏恶意软件的爆发式增长情况:

- 勒索软件。2016 年第二季度,记录的新勒索软件样本数量高达 130 万个,达到自迈克菲实验室开始跟踪此类型威胁以来的历史最高水平。在过去的一年中,勒索软件总数量增长了 128%。

- 移动恶意软件。接近 200 万的新移动恶意软件样本数量达到迈克菲实验室的历史最高水平。在过去的一年中,移动恶意软件总数量增长了 151%。

- 宏恶意软件。第二季度,Necurs 和 Dridex 等用于传播 Locky 勒索软件的全新下载程序木马出现,推动新的宏恶意软件的数量增长了 200%。

- Mac OS 恶意软件。第二季度,随着 OSX.Trojan.Gen 广告软件系列的衰落,新检测到的 Mac OS 恶意软件数量下降了 70%。

- Botnet 活动。第二季度,用于传播蠕虫和下载程序的 Wapomi 数量增长了 8%。上一季度排名第二的 Muieblackcat(打开可被利用的后门)数量下降了 11%。

- 网络攻击。对第二季度网络攻击数量的评估发现,拒绝服务攻击数量在本季度增长了 11%,跃升到第一位。与第一季度相比,浏览器攻击数量下降了 8%。排在这些最知名的攻击类型之后的分别是:暴力破解、SSL、DNS、扫描、后门和其他攻击。

有关针对医院的勒索软件攻击所导致的财务影响的更多信息,请参阅我们的博客文章《医疗保健机构必须考虑勒索软件攻击所造成的财务影响》。