你以为断了网的计算机设备就万无一失了?来自以色列内盖夫本古里安大学的莫迪凯·古里(Mordechai Guri)及其旁路攻击研究团队用实际行动告诉你:事实并非如此!

如果你想做到自己的电脑真正安全,请务必断开电源线。

这组研究人员写了一篇题为《PowerHammer:通过电源线从物理隔离的计算机中泄露数据》的论文,所谓物理隔离是指一种将电脑进行完全隔离(不与互联网以及任何其他联网设备连接)以保护数据安全的机制。

论文中介绍,这种被称为“PowerHammer”的技术是通过在物理隔离计算机上安装特定的恶意软件,利用电脑CPU产生类似莫尔斯电码的信号,再通过电源线将数据转化为二进制代码进行传输。

为获取这些二进制信息,黑客需要事先在电源上安装一个特别的装置,用来监测电源线传输数据时的电流波动变化。安装在电脑上的恶意软件能根据CPU的工作负荷调整电脑的耗电量。数据通过电源线传输时,通过监测电源线中的电信号波动情况对数据进行解码,最终获取数据。

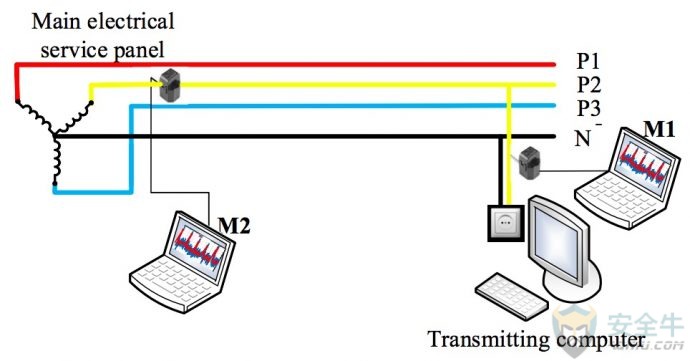

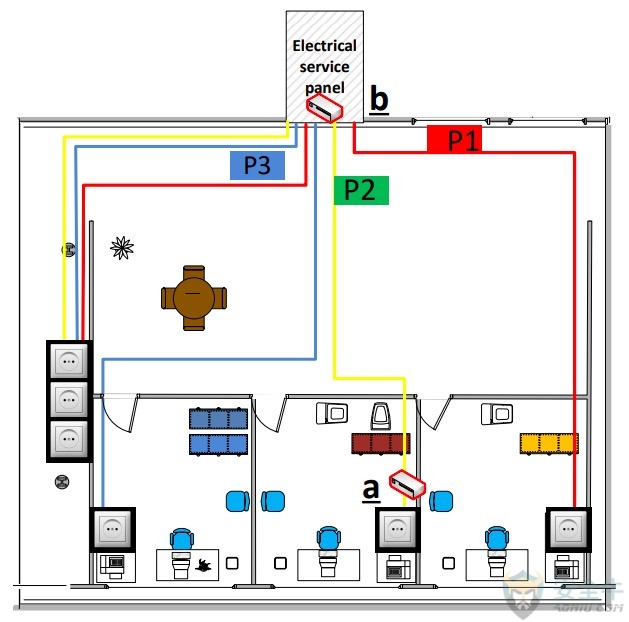

研究人员介绍称,根据攻击者采取的具体方法不同,数据可能以每秒10比特到1000比特的速度泄漏出去。如果攻击者能够直接连接计算机电源的电缆,那么泄露数据的速度就会更快。这种攻击方式被称为“line-level powerhammering”。如果攻击者只能访问建筑物的电力服务配电板,那么泄露数据的速度就会变得比较慢,这种攻击方式被称为“phase-level powerhammering”。

越靠近目标接受者就越能以更高的速度接收数据

其中,“Line-level PowerHammering”攻击适用于安装英特尔Haswell芯片的电脑和英特尔XeonE5-2620芯片的电脑,前者的数据读取速度可以达到1000bps;后者的数据读取速度可以达到100bps,零错误率。而“Phase-level powerhammering”攻击的表现就要差得多了,由于受到其他设备的电信号干扰,数据读取零错误率的速度只有3bps,如果速度上升至10bps,错误率则将达到了4.2%。

PowerHammer恶意软件通过选择当前未被用户操作所使用的处理器(使其不那么引人注意)来激活CPU利用率。

Guri及其同事使用了频移键控(FSK)技术将数据编码到电源线上。所谓“频移键控”指的是信息传输中使用得较早的一种调制方式,它的主要优点是:实现起来较容易,以及抗噪声与抗衰减的性能较好,所以在中低速数据传输中得到了广泛的应用。

之后的步骤就简单多了,因为攻击者所需要的只是决定将接收器电流钳放在何处的问题:如果你有机会绕过它的话,放在离目标电脑越近的地方越好;如果不行的话,可以放在配电板后面。

由于现在电源已经成了一个数据泄露载体,所以为了确保自身安全需要与外界完全隔离开来,你必须禁止使用无线连接,使用无风扇电脑,封住USB端口,将机器安装在没有窗户且任何LED都用黑色胶带遮起来的房间中,确保没有人能够感应到该PC设备的磁场,并且还要断开扬声器。

如果你现在看到一名开发人员坐在洞里,旁边有一大组预先充好电的电池,不必大惊小怪,上面的事情就是对其行为得做好解释。

完整研究报告:

https://arxiv.org/pdf/1804.04014.pdf

相关阅读: