移动目标防御 改变游戏规则的网络安全新技术

目前计算机系统的静态性质使其易于攻击,难以防御。攻击者具有不对称的优势。但通过不断变化的系统和不断变化的攻击面,攻击者将和今天的防守者一样,不得不面对很大的不确定性,难以预测和探索。

标签:动态防御, 移动目标防御, 网络安全网络流量分析神器:SecBI

SecBI旨在消除网络安全领域中使用流量分析的2个问题:获得可行性威胁情报所需的大量数据处理;对网络捕获硬件的依赖。他们的解决方法是,将分析器作为可运行在企业内部和云端的软件模块部署。

标签:SecBI, 网络流量分析网闸也不安全 中情局用“野蛮袋鼠”就能渗透内网

网闸只是在隔离的两网之间开了一个通道,通道本身并没有数据交换功能,没有解决用户内外网电脑之间的文件、数据交换的需求。这也是用户即使上了网闸却仍然要使用U盘,仍然存在被“野蛮袋鼠”等基于U盘的高级恶意软件攻击风险的根本原因。

标签:内网安全, 网闸, 联软科技两大数据库安全产品比拼:IBM Guardium VS Imperva SecureSpher

身为 IT Central Station 用户心目中的头号数据库安全解决方案,IBM Guardium 是最常被拿来与 Imperva SecureSphere 的数据库安全产品做对比的。企业用户是怎样看待这两个产品的呢?

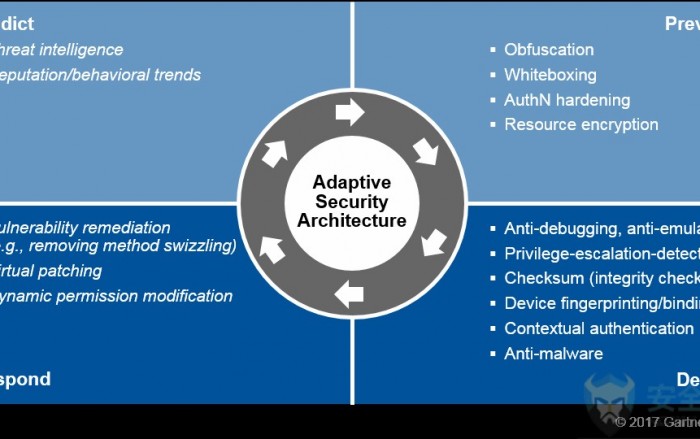

标签:IBM, Imperva, 数据库安全什么才是真正符合Gartner PPDR模型的应用保护产品

在Gartner 2017年发布的《应用保护市场指南》报告中提出并获业界主流安全企业和研究机构认可的PPDR 安全闭环防护模型。这种安全模型在不同阶段引入威胁情报、大数据分析等新技术和服务,旨在构建一个能进行持续性威胁响应、智能化、协同化的安全防护体系。

标签:Gartner, PPDR, 应用保护揭秘威胁情报的王者Talos

以Talos团队威胁情报分析为核心的前沿技术,则成为思科网络安全产品发展的路径和趋势:构建以威胁防御为中心的安全集成架构。这种安全模式将覆盖整个攻击过程,减少各种各样的产品以及互相脱节的解决方案所造成的安全复杂性。

标签:Talos, 威胁情报, 思科防逆向技术简史:从代码混淆到虚拟机保护技术

从某种程度上来看,Android应用防逆向技术演化史基本等于移动应用安全进化史。安全的攻与防是动态螺旋式发展过程,开发者需要不断提高自己安全意识和安全技能,才能更好应对各种层出不穷安全问题。

标签:VMP, 加密, 移动安全, 虚机保护CyberX推出工控安全系统攻击途径预测

安全团队可很容易地模拟出每个缓解动作的效果。该解决方案以可视化的形式,呈现运营技术(OT)网络中,针对关键资产的所有可能攻击链。这些可能的攻击场景按风险级别排列,可帮助安全团队安排缓解工作优先级。

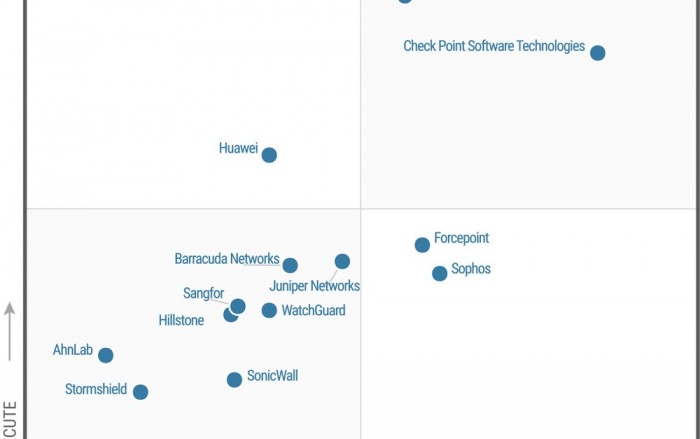

标签:CyberX, 工控安全, 攻击路径, 数据防泄漏从Gartner魔力象限看企业级防火墙发展

企业级防火墙是用户隔离外部威胁与企业网络的第一道防线,应支持大流量、复杂环境的组网部署,积极适应新的IT架构变化,并持续确保安全有效性。

标签:Gartner, 企业防火墙, 魔力象限态势感知为什么会火?

以安全大数据为基础,从全局视角提升对安全威胁的发现识别、理解分析、响应处置能力的一种方式,最终是为了决策与行动,是安全能力的落地。这就是安全态势感知。

标签:态势感知, 深信服, 网络安全你以为A10 Networks只做应用交付?

随着网络厂商对自家产品安全能力需求的不断增加,安全早已不再是安全厂商的专利。结合之前在多核操作系统性能优化上的积累以及对应用安全的理解,A10 Networks能在抗D、SSL加解密等方面表现出极强的安全能力也就不难理解。

标签:A10 Networks, 应用交付, 抗D有了防火墙、IPS、WAF 还需要数据库审计?

从网络防火墙到入侵防御系统再到Web应用防火墙,当我们给网络穿上一层又一层的防护衣时,不得不正视,网络攻击越来越深入。当数据的价值越来越高,数据库成为“攻击”目标时,网络防火墙、IPS、WAF的防护变得有些捉襟见肘。

标签:WAF, 数据库审计, 昂楷科技最好看的网络安全法宣传教育资料在此!

为响应中央网信办深入学习、大力宣传《中华人民共和国网络安全法》的号召,安全牛特推出《网络安全法》主题宣传教育包,帮助企业线上、线下全方位做好《网络安全法》的普及宣传教育工作。

标签:安全意识, 宣传教育, 网络安全法用AI检测鱼叉式网络钓鱼攻击

传统电邮安全系统,依赖全局规则库对垃圾邮件和恶意电邮内容作出决策。而Barracuda为每个特定客户提供一套独特的规则。不存储用户邮件,而是从中抽取出用以判断邮件互动真实性的“信号”。

标签:AI, Barracuda Sentinel, 邮件安全, 钓鱼攻击思科荣膺Frost & Sullivan全球防火墙市场领导奖

思科荣膺Frost & Sullivan 最高荣誉,引领全球防火墙市场思科新一代防火墙。帮助客户实现全数字化计划,同时抵御高级恶意软件和勒索软件的攻击。

标签:Frost & Sullivan, 思科, 防火墙中安星云发布新一代数据安全产品

北京中安星云日前正式发布了基于大数据、可视化、漏洞防护技术于一体的新一代数据库安全产品。该产品将满足云计算和大数据时代的特殊安全需求作为突破口,充分考虑各行各业对安全法律法规的合规性要求。

标签:中安星云, 合规, 数据库安全, 自主可控Symbiote发布汽车防黑软件

Symbiote早已作为网络安全插件应用在联网设备上,从智能冰箱到联网咖啡机都有。与其他安全选择不同,Symbiote软件抵御恶意软件的方法,某种程度上是通过安装在嵌入设备的硬件中实现的。

标签:Symbiote, 物联网, 车联网