黑白之战——他只需成功一次 你却需成功每一次

在漫长的对抗过程中,安全管理人员发现了日志的有效分析尤为重要,因为绝大多数的安全事件都可以回溯到安全日志。通过定期分析由整个网络中的各种应用程序和设备收集到的海量日志数据有助于找出和诊断故障,甚至还有可能发现正在进行中的攻击。

标签:信息安全, 大数据分析网络安全:保护总统的特勤局值得我们学习

入侵者有两个目的:收集目标环境的信息,以及利用这些信息对高价值资产搞破坏。与其专注边界,将之作为最重要的防线,我们更应该转变思维,将环绕高价值资产的围栅筑成最高的围墙。

标签:信息资产, 攻击界面, 网络安全案例丨某银行数据库脱敏项目

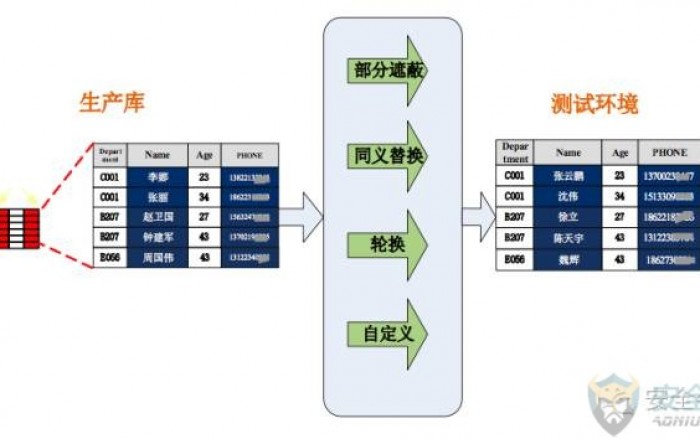

为了满足政策合规性,也为了解决生产环境中敏感数据应用于非生产环境带来的数据脱敏需求,该行采用安华金和的DBMasker数据库脱敏系统,解决敏感信息泄露隐患,同时对敏感数据的使用流程进行规范。

标签:安华金和, 数据库安全, 脱敏APT攻击常态化 360天眼分享应对思路

自2015年以来,360威胁情报中心已先后截获并跟踪了众多APT组织,并披露其中6个:海莲花、洋葱狗、美人鱼、人面狮、摩诃草、索伦之眼。

标签:APT, 威胁情报敢问银行信息安全防护之路在何方?

传统的安全分析大都仅针对样本数据进行分析,并将分析结果推论到剩余的数据集合上。而随着高级威胁和欺诈行为的不断进化,越来越需要对全量数据,甚至是相关的情境数据进行分析。

标签:大数据安全分析, 瀚思, 银行业当电商被刷了近百万营销资源该怎么办?

电商的运维们在促销活动中要最大限度避免刷单,又减少对正常用户的体验影响,我们可以主要从“注册环节、登陆场景和活动环节”这三个方面下手,对恶意用户进行“柔性打击”。

标签:业务风控, 电商, 腾讯云, 薅羊毛EDR:终端发现的三大原则和挑战

“终端检测与响应(EDR)”系统的部署并积极管理能对公司终端关键信息实现“终端发现、软件发现、漏洞管理、安全配置管理、日志管理,以及危险检测和响应”等6个控制。

标签:EDR系统, 网络罪犯, 网络间谍IT管理中的安全痛点及解决方法

除了必须通告队友具体安全漏洞的位置并指派相关负责人采取行动外,安全管理员还要负责通报高管和董事会公司网络风险事务的当前状况,以及该怎样减小这些风险。

标签:IT管理, 网络风险, 风险烽火18台系列之六——网站群安全治理的核心能力解析

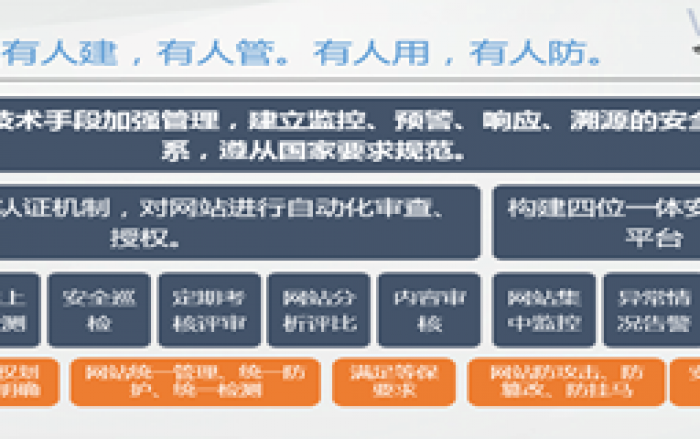

自2013年到2015年,公安部、网信办先后对全国政府网站(gov.cn域名)以及大量央企、省级门户网站、高校网站进行监测排查,55%左右政府网站存在安全隐患,过半高校网站存在安全漏洞。

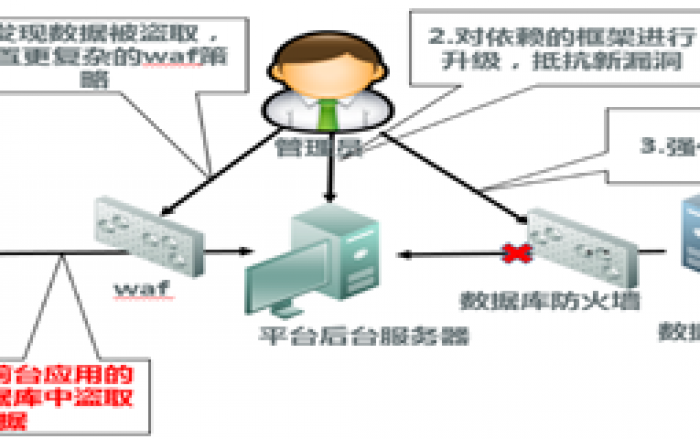

标签:syslog, WebRAY, 网站群从教育行业数据泄露看数据库安全

家长的安全意识和对孩子的安全教育已经有了明显的提升,但我们发现犯罪分子的作案手段更加高明,他们能够掌握孩子的个人资料、教育经历、家庭成员等一系列详细信息,对目标足够了解是他们作案成功的关键。

标签:安全意识, 教育信息